近期捕获到APT32组织样本整理分析2021-09-14 VenusEye威胁情报中心

事件描述

启明星辰日常的样本分析中发现,近期海莲花组织非常活跃。通过启明星辰狩猎系统捕获到多个该组织的恶意木马。

样本分析

投递手法

此次捕获到的多是他的dll文件,部分是他的exe文件。推测前期通过钓鱼邮件分发恶意附件诱骗受害人下载执行

执行流程

样本详细分析

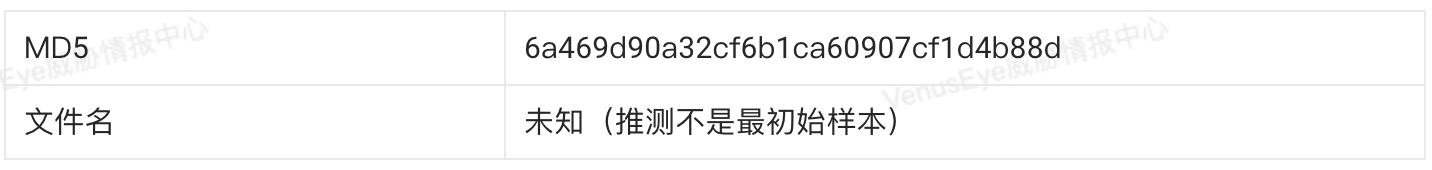

读取文件指定偏移位置shellcode执行

基于之前捕获的伪装成正常exe安装包文件(0c6b91276b22ece677427cd21eb199f2)捕获到的最新的文件:

行为与之前批次样本具有一致性:通过指针读取指定位置的数据执行,兼具打开掩饰文件的功能:

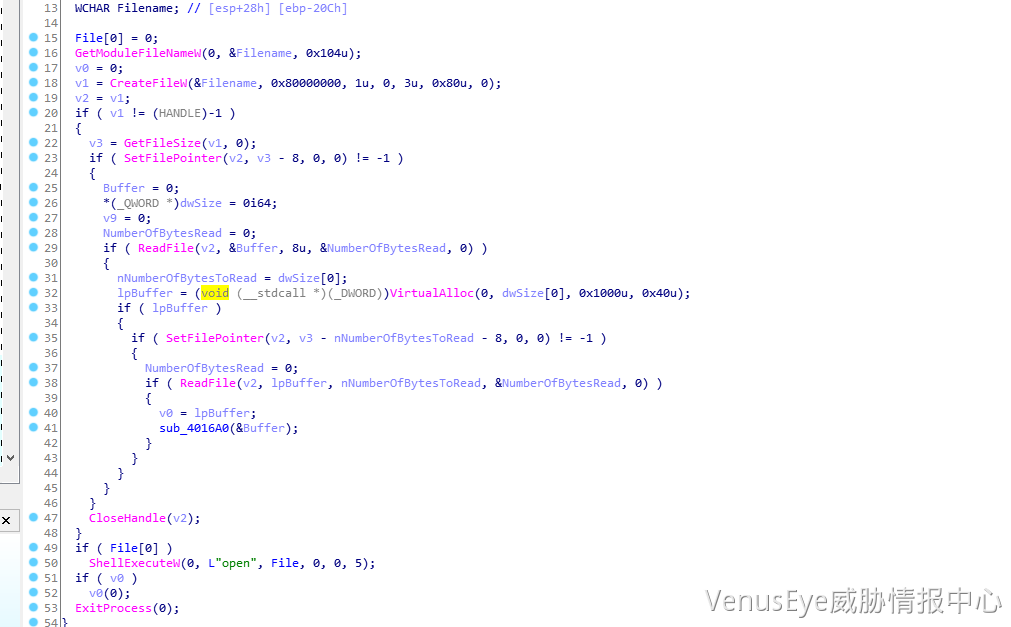

实际执行中shellcode功能有所差异:

分析发现shellcode功能主要是执行实现持久化(并未执行掩饰文件释放执行)硬编码的命令行:将本目录下的chrome.exe移动到temp目录下

创建计划任务实现chrome持久化执行”

dll化的cs木马

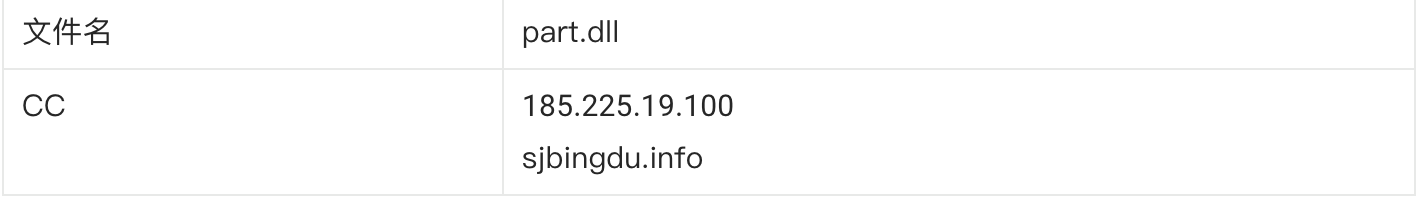

捕获到的CS远控木马样本

捕获到的多个海莲花组织的cs dll后期木马:

通过分析发现该批次dll木马应属于同一批次。

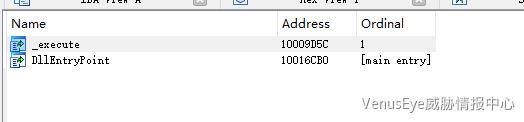

内部导出函数一个用于动态加载自身 ,一个用于执行主要功能:

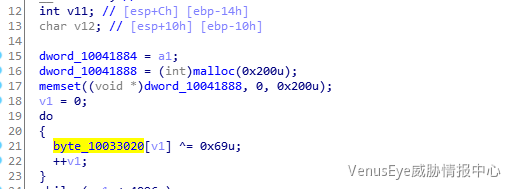

两次进入Dllmain执行,第一次用于解密配置信息,而配置信息也与之前捕获的样本的解密方式完全一致,通过异或硬编码的0X69获取;第二次执行本机信息获取以及心跳包发送:

白加黑执行的黑dll木马(资源段/数据段shellcode执行)

以及捕获到的dll木马:

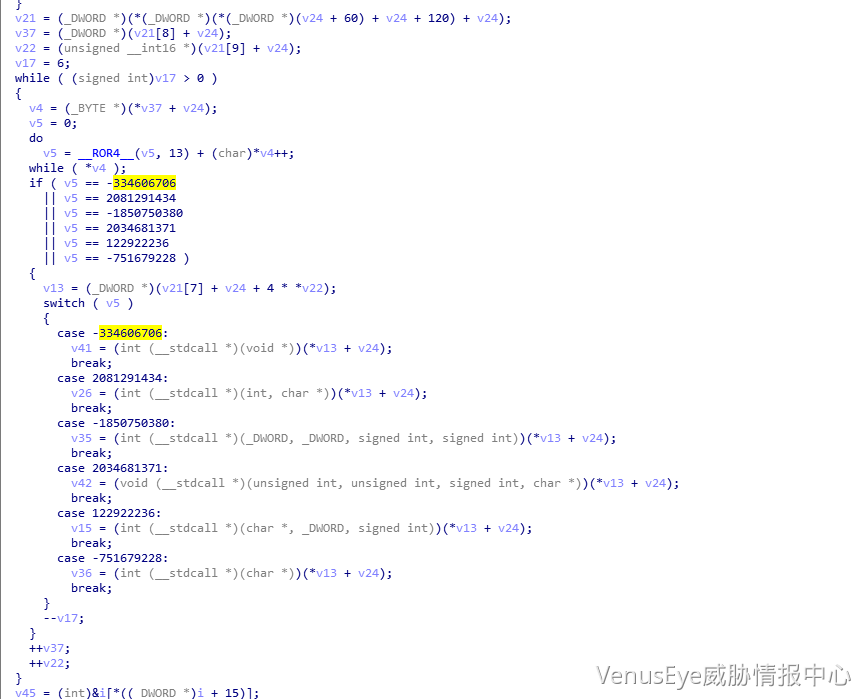

执行方式:文件名校验/互斥量创建/读取资源段数据执行:通过多层循环解密后 跳入cs的dll文件中执行:其他执行方式:注入进程执行/解密执行/直接执行

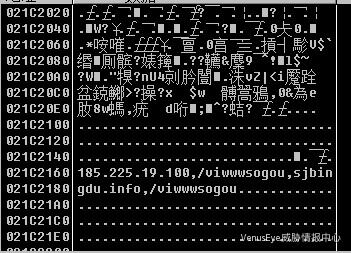

解密出CC:

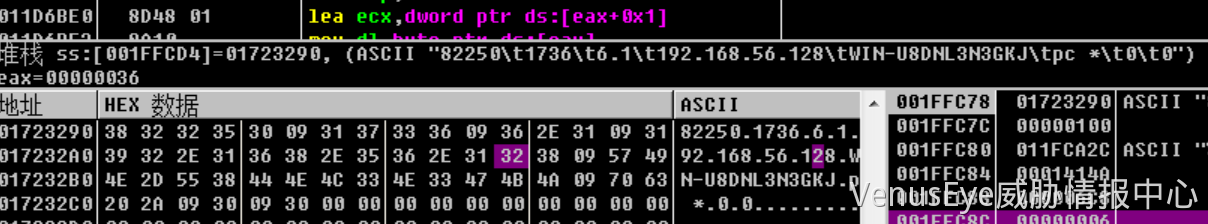

拼接发送心跳包:

溯源/关联分析

通过分析和结合平台的溯源功能,尽可能的找到同批样本或者早期攻击样本,或者基于VT等平台的IOC关联查询来获取更多的样本进行关联分析,来得到一次完整的时间段内的攻击事件,或者基于当时存活的木马回连后台进行主动攻击来获取更多攻击者详细信息。同时这里如果有新的样本发现,如果属于与当前分析样本同一批事件中的样本,应该写在样本详细分析里面,可以在样本详细分析里面略微提提出这是属于关联分析或者溯源得到的样本。如果是同一组织的其他时间点的攻击样本则可以在溯源/关联分析中进行书写,但是不用详细,可以略微提出关键点,但是详细报告要作为内部知识库进行另外书写,放在对应的时间点的报告中

关键技术点

1、T1036:伪装

2、T1497:虚拟化沙河规避(基于时间、基于文件名校验)

3、T1041:通过CC通道渗透

4、T1027:混淆的文件或信息

5、T1140:解码去混淆

6、T1005:本地信息获取

7、T1574.002:劫持执行流程:DLL 侧加载

8、T1033:用户发现(识别受害者用户名)

9、T1082:系统信息发现(获取受害者计算机名、用户名、计算机类型等)

10、T1132:数据加密

11、T1055:进程注入

12、T1057:进程发现

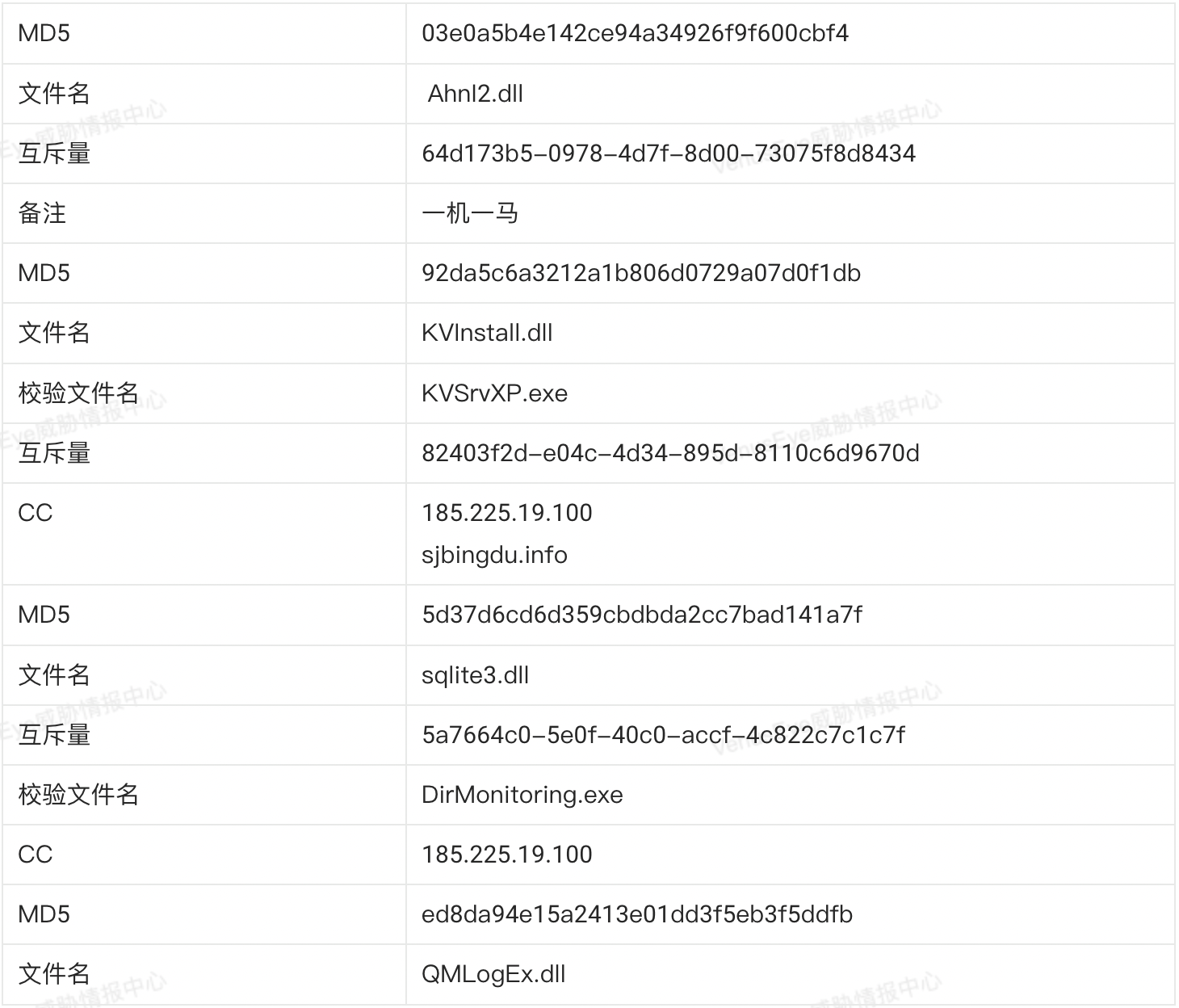

IOCS

总结

参考链接

附录

附录主要用于一些关键技术点的补充说明,主要以自主研究的报告为主,如果外部引用写在参考链接里面

规则

动态沙箱特征

流量规则/SNORT/MTX/IDS

YARA规则

狩猎系统规则

数据运营·情报赋能