【原创漏洞】WebLogic Blind XXE漏洞(CVE-2019-2887)2019-10-16 ADLab

漏洞概述:

Oracle官方发布10月份安全补丁, 补丁中包含启明星辰ADLab发现并第一时间提交给官方的漏洞,漏洞编号为CVE-2019-2887。利用该漏洞,攻击者可以在未授权的情况下通过T3协议对存在漏洞的WebLogic组件进行远程Blind XXE攻击。

漏洞时间轴:

漏洞影响版本:

以上均为官方支持的版本。

漏洞利用:

测试环境:WebLogic Server 10.3.6.0

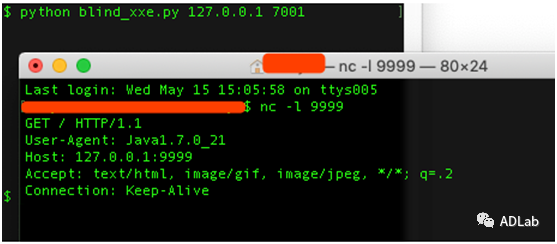

漏洞利用效果:

规避方案

1、升级补丁

https://www.oracle.com/technetwork/security-advisory/cpuoct2019-5072832.html

2、控制T3协议的访问

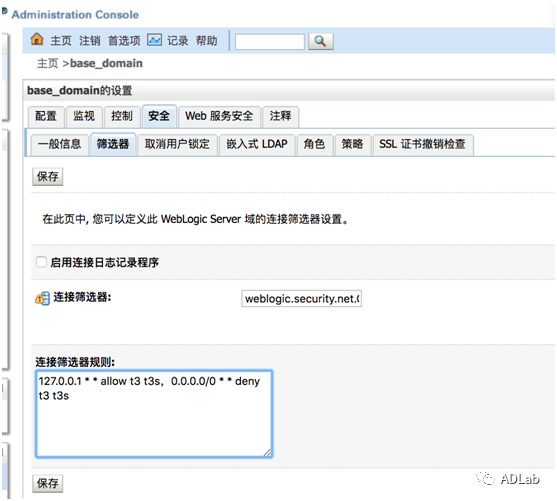

此漏洞产生于WebLogic的T3服务,因此可通过控制T3协议的访问来临时阻断针对该漏洞的攻击。当开放WebLogic控制台端口(默认为7001端口)时,T3服务会默认开启。具体操作:a)进入WebLogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点击“筛选器”,进入连接筛选器配置。b)在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则中输入:127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s(t3和t3s协议的所有端口只允许本地访问)。c)保存后需重新启动,规则方可生效。

·

end

·

数据运营·情报赋能