换个技术视角发现企业内网失陷主机2019-08-30 态势感知团队 启明星辰泰合

对于网络安全行业而言,2019年是至关重要的一年。等级保护2.0正式发实施,频繁的网络安全应急演练,多地举办的网络安全大会,以及在各地如火如荼举办的网络安全宣传周活动等等,都体现着网络安全各项工作,在各领域火热推进。

对于政企行业的客户而言,安全工作无小事,需要理论与实践并举,更需要关注自身安全的体系化建设。在安全合规建设要求的压力之下,最近,某企业用户联合启明星辰泰合流安全团队和北斗团队两大品牌团队,安排了一次内部安全大巡检。通过这次网络安全巡检,两支团队为用户发现了许多网络安全的隐患,有的隐患得到及时排除,有的隐患还在追踪分析中。

基本情况

背景情况:大型企业网,有多个子业务部门,每个子业务部门有研发部门,测试部门,管理部门等。在全国各地有多个办事处,办事处均通过VPN方式接入。

部署方式:将分管关键业务的子业务A部门的汇聚交换机流量镜像给,网络安全态势感知企业版,以下简称:CSA-NTA设备。

巡检效果:在子业务A部门上线一周后,CSA-NTA设备的威胁感知模块中发现大量潜伏在内网的攻击。有多台关键设备,在嗅探行为、C&C控制、横向扩散、外传检测等攻击链分析阶段中,都产生了安全事件告警。巡检团队针对攻击链的失陷状态的迁移情况,逐一对具有四个环节中,产生安全事件的主机进行深入排查,发现了以下一些问题:

失陷主机调查过程

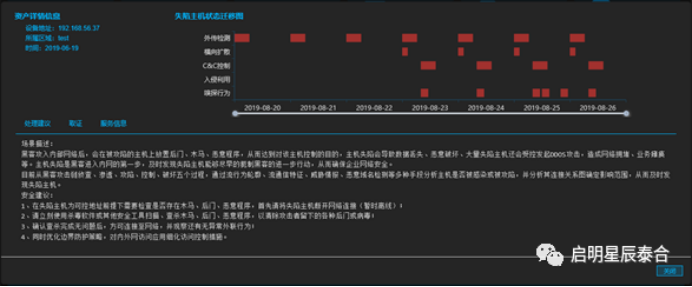

1.调查第一步:失陷主机状态迁移图分析,通过多个阶段的时序分析,发现攻击轨迹。

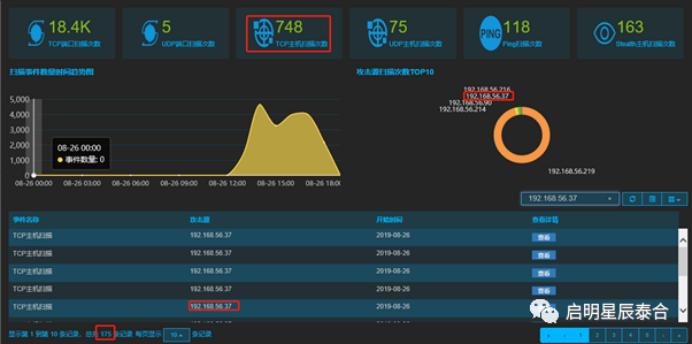

2.调查第二步:嗅探行为之TCP主机扫描分析,查看具体的扫描特征

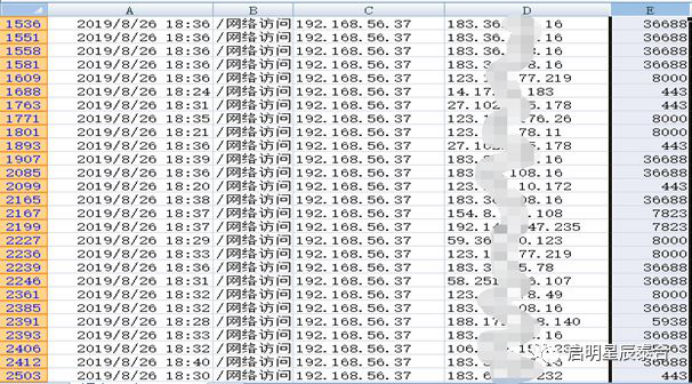

近半个小时,就产生175次的告警,而查看每次告警的详情列表,可以看到:在摘取的10000条扫描中有6045条3389端口连接,3325条65529端口连接,这些访问中,有基于内部网段主机的扫描,也有发往外网的扫描。这么巨大的内外网络访问量,说明这台设备已经成为了某个僵尸网络中的一个肉鸡。

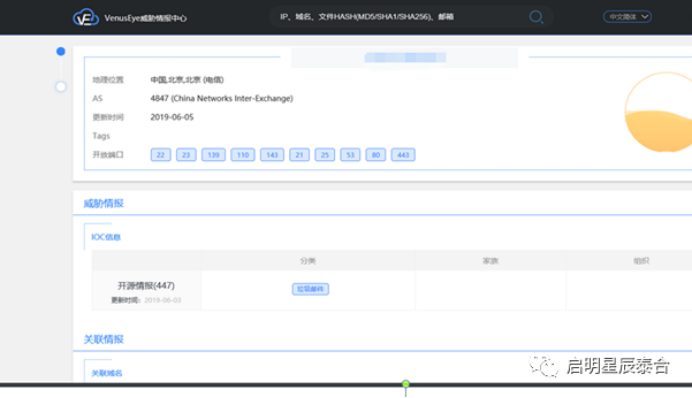

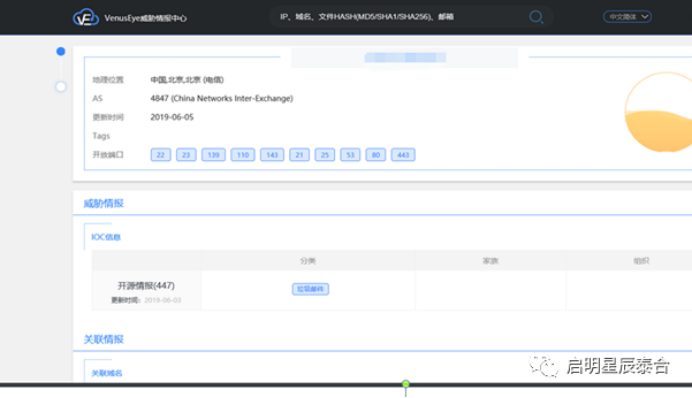

3.调查第三步:C&C连接预警之主机尝试连接疑似恶意IP,这里的恶意IP的信息来源于威胁情报。CSA-NTA支持自有情报VenusEye,以及开源情报,通过情报可以发现连接的设备是一个被标为垃圾邮件威胁的恶意IP。

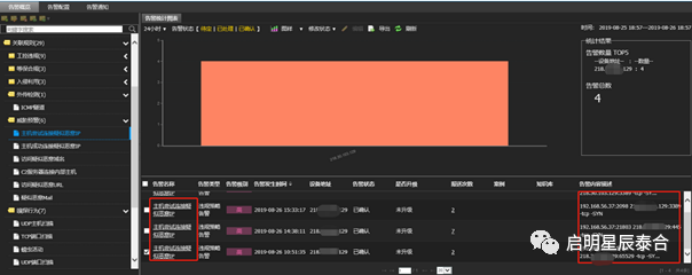

4.调查第四步:扩散之蠕虫活动

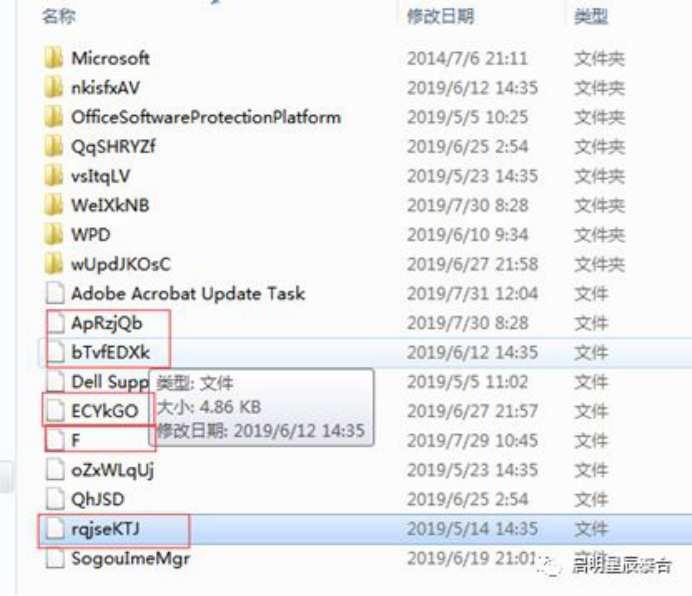

5.调查第五步:从以上四个环节信息中基本可以确认问题终端的行为模式完全贴合恶意程序的行为,故直接到对应的主机查验,开启本地病毒查杀软件,查杀系统,发现主机有9个风险。

经过处理后,用CSA-NTA再次监测此系统,发现仍有恶意行为,使用病毒查杀软件进行再次处理,依旧发现四个问题,说明了现在恶意程序已经做了免查杀处理,故手动删除bin文件后,再次查杀,不再有风险。

泰合北斗分析团队在提取终端木马文件进行进一步的沙箱检测时,发现了键盘记录行为,同时也发现了定时的与外部主机的连接行为,获取到了基于PowerShell的命令,泰合北斗分析团队对此恶意软件的具体命令进行深度分析。

失陷主机总结分析

在以有防护手段的内网中,为什么仍然存在失陷主机?

在部署大量安全设备的企业内网,边界安全设备,譬如防火墙、防毒墙等已经部署完备,终端主机也都装有杀毒软件,在一个已经具备防护手段的内网环境里,为什么还会有的恶意文件的横向传播,引发内网攻击呢?

根据现场中招设备分析,一方面是员工意识不强,高危端口开放,高危漏洞没有及时修复,给攻击者侵入的机会;另一方面是攻击者的攻击方式在升级,将攻击特征隐藏,越过了边界防护设备的检测,同时将恶意程序通过加壳或增肥设计成免查杀,在用户将带有捆绑恶意代码的软件下载后,恶意程序也躲避了主机防病毒的查杀。

也就是说在“魔高一尺,道高一丈”的网络空间,核心资产,包括用户PC计算机、文件服务器、邮件服务器、甚至虚拟机等设备,作为用户的关键资产,在管理层面,需要加强终端安全意识,同时,也要有多种技术手段来遏制高级攻击,假如已中招,应该快速隔离,及时止损。

失陷主机解决之道

泰合CSA-NTA,就是致力于为政企客户提供多一层的安全防护,以应对新形势下的安全威胁,而打造的一款内发现网威胁的利器。

CSA-NTA可以提供多一层的安全防护来应对新威胁

“以彼之道,还施彼身”,在《天龙八部》中,此项斗转星移绝技羡煞很多电视机前的小伙伴。CSA-NTA在内网安全问题上借鉴武林绝学的思路,从攻击方的杀伤链模型为基准,来理解网络攻击周期,网络攻击行为模式,通过对行为战术的理解和分析,来预防、检测与响应网络攻击。

在CSA-NTA的威胁感知引擎中,将原有的杀伤链模型进行了防守方视角的精简,形成了嗅探行为、入侵利用、C&C控制、横向扩散、外传检测这样的五个阶段,将攻击过程的动态和持续演进体现在我们的感知引擎中。

通过分析侦察嗅探阶段,可以发现攻击者的攻击路径以及攻击目标的选择,在这一阶段,在边界防护策略或主机安全上加固,以加强防御,将攻击者挡在第一道防护线外。

在驻留C&C控制阶段,可以看到网络攻击者为了维护网络访问权限所作的各种工作,以便引入新的攻击工具,在这些环节中发现威胁,可以斩除失陷主机和远程控制的连接,防止损失。

在横向扩散,数据外传这样的执行阶段,我们要关注攻击者如何执行最终目标,执行横向移动,感染更多的主机。在这一阶段,我们需要的就是终止攻击者的恶意行为,尽量减少损失。

CSA-NTA可以提供更全面的安全防护来应对新威胁

CSA-NTA采用了行为基线引擎以流量的持续监测为基础,对业务资产进行识别,从流量大小,IP连接关系,端口等方面建立正常的行为基线,通过流量基线,梳理出已知资产,未知资产,异常区域,问题资产。通过服务基线,梳理出未知服务,流氓服务。建立正常的流量模式基准,从反常的行为中发现内网异常的流量连接行为、异常的服务器、流氓服务、NAT设备发现,实时可见网络上所有设备的完整活动与行为,从而刻画内网,提供边界与内网安全监测方案,帮助用户获取内网可见性和内网安全。

最后,本着“让安全变得简单”为设计理念,以“贴合用户的使用习惯,贴近用户所见即所得”的研发思路,CSA-NTA系统以解决用户的痛点为出发点,让网络威胁可见,让用户使用更轻松便捷。欢迎大家联络我们,申请试用~~~

·

end

·

数据运营·情报赋能