应对微软远程桌面服务高危漏洞“BlueKeep”(CVE-2019-0708),最全解决方案2019-05-22 金睛和漏扫团队

2019年5月14日,微软发布补丁修复了一个远程桌面服务高危漏洞(CVE-2019-0708)(又名:BlueKeep)。该漏洞影响包含Windows XP,Windows 7,Windows 2003,Windows 2008,Windows 2008 R2等在内的常用Windows桌面以及服务器操作系统。当未经身份验证的攻击者使用远程桌面连接到目标系统并发送特制请求时,可以在目标系统上执行任意代码。此漏洞是预身份验证,无需用户交互。

微软将此漏洞定义为严重级别,强烈建议广大用户及时更新,以免遭受攻击。微软此次还为已经不再支持的Windows XP和Windows 2003操作系统提供了补丁,由此可见漏洞的危害性。

目前,互联网上已经出现了一些根据漏洞补丁形成的尚不成熟的POC代码,随着漏洞的深入研究,相对成熟并且可利用的POC或很快出现,一旦被黑客大规模利用,将会造成类似2017年“WannaCry”勒索蠕虫的严重后果。

启明星辰已经发布产品级应对方案,以应对可能到来的大规模攻击。

影响范围:

(1)受影响的操作系统:

Windows XP

Windows Server 2003

Windows 7

Windows Server 2008 R2

Windows Server 2008

(2)不受影响的操作系统:

Windows 10

Windows 8.1

Windows 8

Windows Server 2019

Windows Server 2016

Windows Server 2012 R2

Windows Server 2012

解决方案:

1、

产品解决方案:

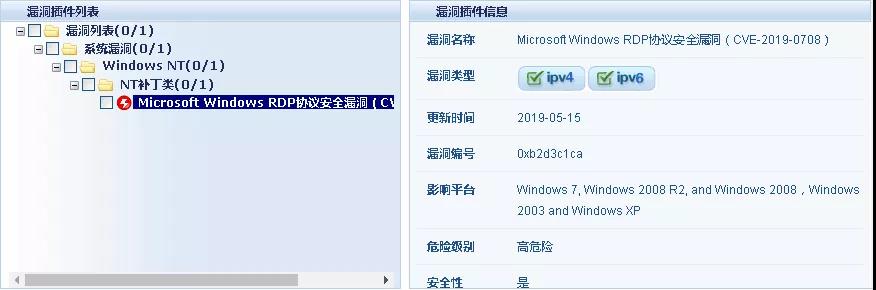

(1)漏洞扫描:

启明星辰天镜脆弱性扫描与管理系统V6.0于2019年5月14日紧急发布针对该漏洞的升级包,支持对该漏洞进行检测,用户升级天镜漏扫产品漏洞库后即可对该漏洞进行扫描。6070版本升级包为607000220,升级包下载地址:

https://www.venustech.com.cn/article/type/1/146.html

请使用天镜脆弱性扫描与管理系统V6.0产品的用户尽快升级到最新版本,及时对该漏洞进行检测,以便尽快采取防范措施。

(2)网络边界检测:

已部署启明星辰IDS、IPS、WAF、APT产品的客户请升级到最新事件库,并确认如下事件规则已经下发并应用,即可有效检测或阻断攻击:

TCP_微软远程桌面服务远程代码执行漏洞[CVE-2019-0708]

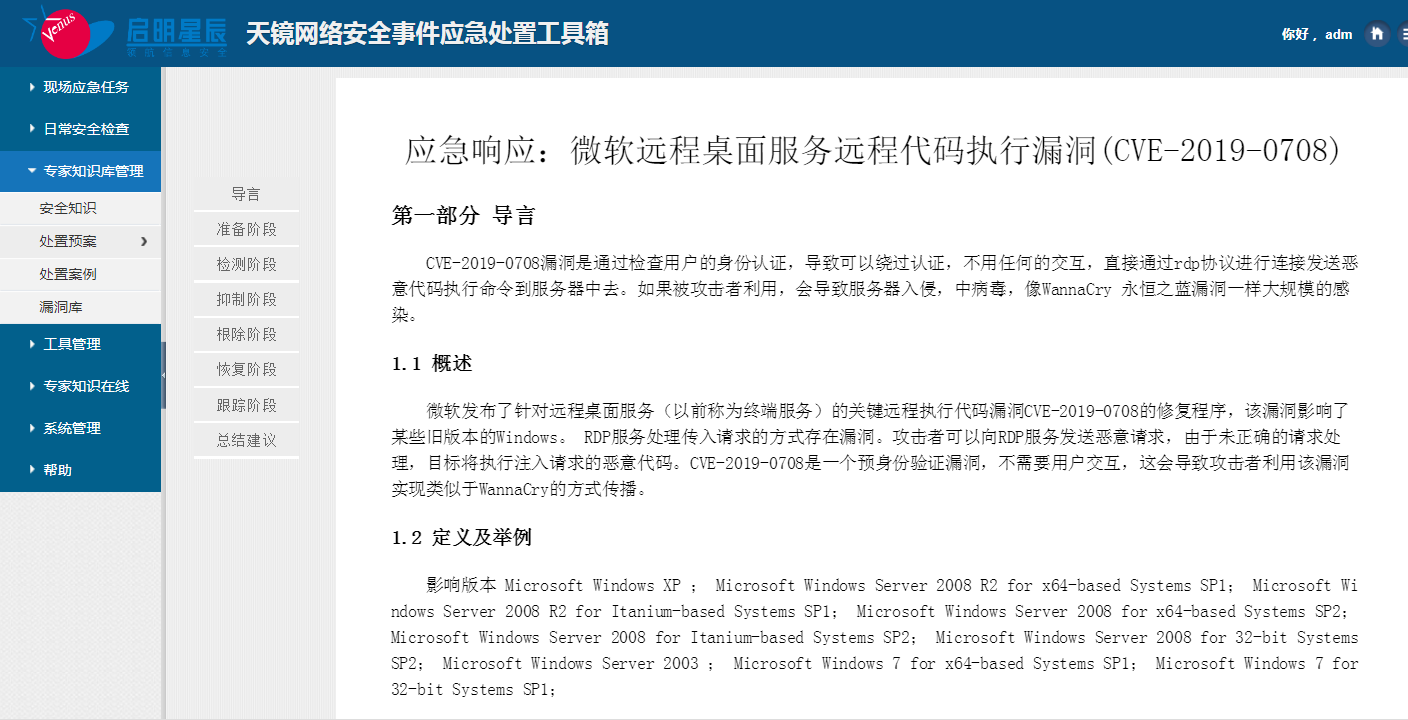

(3)应急处置:

启明星辰“天镜网络安全事件应急处置工具箱”产品,针对2019年5月14日披露的微软远程桌面服务远程执行代码漏洞CVE-2019-0708,第一时间应急响应该漏洞的处置预案,并发布最新的产品升级包版本为600070080,为客户带来第一手的应急处置方案。

请使用“天镜网络安全事件应急处置工具箱”产品的用户尽快升级到最新版本,及时对该漏洞进行应急处置,有效防范该漏洞带来的安全风险和经济损失。

2、

官方解决方案:

(1)微软已经发布针对该漏洞的补丁,请使用上述受影响的操作系统用户及时更新。

针对Windows XP,Windows 2003系统的补丁下载页面:

https://support.microsoft.com/en-us/help/4500705/customer-guidance-for-cve-2019-0708

针对Windows 7,Windows Server 2008 R2,Windows Server 2008系统的补丁下载页面:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

(2)对于无法及时更新补丁的用户,请尽量关闭远程桌面服务,避免主机被直接暴露在互联网上。

·

end

·

![]()

数据运营·情报赋能